Rapport n° 579 (2018-2019) de Mme Catherine PROCACCIA , fait au nom de la commission des affaires économiques, déposé le 19 juin 2019

Disponible au format PDF (1,5 Moctet)

Tableau comparatif au format PDF (228 Koctets)

Synthèse du rapport (223 Koctets)

-

LISTE DES PRINCIPALES PROPOSITIONS

-

AVANT-PROPOS

-

EXPOSÉ GÉNÉRAL

-

I. LA 5G EST-ELLE RISQUÉE ?

-

A. UNE « COURSE À LA

5G » PORTEUSE DE PROMESSES ET DE RISQUES

-

B. HUAWEI EST-IL

« L'ÉLÉPHANT DANS LA PIÈCE » ?

-

1. Le premier équipementier mondial fait

l'objet de critiques tant sur la sécurité de ses

équipements que sur un présumé

« dumping »

-

2. Ce qui a amené les

États-Unis et certains autres États à établir une

interdiction de droit ou de fait aux motivations en réalité

multiples

-

a) Après ZTE, les Américains ont

décidé de s'en prendre à Huawei afin, notamment, de

renforcer la sécurité de leurs réseaux

radioélectriques...

-

b) ...mais cette mesure doit cependant s'analyser

à la lumière de la guerre commerciale et technologique que se

livrent actuellement les États-Unis et la Chine.

-

c) D'autres États adoptent une position

proche de celle des États-Unis

-

a) Après ZTE, les Américains ont

décidé de s'en prendre à Huawei afin, notamment, de

renforcer la sécurité de leurs réseaux

radioélectriques...

-

1. Le premier équipementier mondial fait

l'objet de critiques tant sur la sécurité de ses

équipements que sur un présumé

« dumping »

-

A. UNE « COURSE À LA

5G » PORTEUSE DE PROMESSES ET DE RISQUES

-

II. L'UNION EUROPÉENNE ENTEND ÉVITER

L'APPARITION D'UN « MAILLON FAIBLE » DANS LA

SÉCURITÉ DES RÉSEAUX 5G

-

III. SI LA SÉCURITÉ DES

RÉSEAUX « MOBILES » EN FRANCE APPARAÎT

AUJOURD'HUI ASSURÉE, LE GOUVERNEMENT SOUHAITE ADOPTER UN CADRE PROPRE

À LA 5G AXÉ SUR LE CONTRÔLE DES MODALITÉS DE

DÉPLOIEMENT ET D'EXPLOITATION

-

A. LA SÉCURITÉ DES RÉSEAUX

« MOBILES » APPARAÎT AUJOURD'HUI ASSURÉE DANS

NOTRE PAYS

-

B. L'ÉTAT SOUHAITE POUVOIR ANALYSER LES

MODALITÉS D'EXPLOITATION DES ÉQUIPEMENTS 5G EN VUE DE

PRÉSERVER LES INTÉRÊTS DE LA DÉFENSE ET DE LA

SÉCURITÉ NATIONALE

-

A. LA SÉCURITÉ DES RÉSEAUX

« MOBILES » APPARAÎT AUJOURD'HUI ASSURÉE DANS

NOTRE PAYS

-

IV. LA POSITION DE LA COMMISSION :

AMÉLIORER UNE PROPOSITION DE LOI RÉDIGÉE DANS LA

PRÉCIPITATION

-

I. LA 5G EST-ELLE RISQUÉE ?

-

EXAMEN DES ARTICLES

-

Article 1er (chapitre II du titre Ier du livre II

du code des postes et des communications électroniques) - Autorisation

préalable à l'exploitation des équipements de

réseaux radioélectriques et pouvoir d'injonction

-

Article 2 (articles L. 39-1-1

[nouveau], L. 39-6, L. 39-10 et L. 42-1 du code des postes et

des communications électroniques) - Sanctions pénales

-

Article 3 - Entrée en vigueur du

régime d'autorisation préalable et délai d'adoption des

dispositions d'ordre réglementaire

-

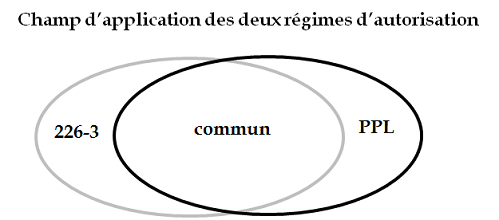

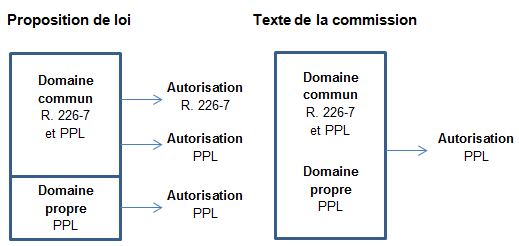

Article 4 (nouveau)

(article 226-3 du code pénal)

Articulation des deux régimes d'autorisation

-

Article 1er (chapitre II du titre Ier du livre II

du code des postes et des communications électroniques) - Autorisation

préalable à l'exploitation des équipements de

réseaux radioélectriques et pouvoir d'injonction

-

TRAVAUX EN COMMISSION

-

LISTE DES PERSONNES ENTENDUES

-

LISTE DES CONTRIBUTIONS ÉCRITES

N° 579

SÉNAT

SESSION ORDINAIRE DE 2018-2019

|

Enregistré à la Présidence du Sénat le 19 juin 2019 |

RAPPORT

FAIT

au nom de la commission des affaires économiques (1) sur la proposition de loi , ADOPTÉE PAR L'ASSEMBLÉE NATIONALE APRÈS ENGAGEMENT DE LA PROCÉDURE ACCÉLÉRÉE , visant à préserver les intérêts de la défense et de la sécurité nationale de la France dans le cadre de l'exploitation des réseaux radioélectriques mobiles ,

Par Mme Catherine PROCACCIA,

Sénateur

|

(1) Cette commission est composée de : Mme Sophie Primas , présidente ; Mme Élisabeth Lamure, MM. Daniel Gremillet, Alain Chatillon, Martial Bourquin, Franck Montaugé, Mmes Anne-Catherine Loisier, Noëlle Rauscent, M. Alain Bertrand, Mme Cécile Cukierman, M. Jean-Pierre Decool , vice-présidents ; MM. François Calvet, Daniel Laurent, Mmes Catherine Procaccia, Viviane Artigalas, Valérie Létard , secrétaires ; M. Serge Babary, Mme Anne-Marie Bertrand, MM. Yves Bouloux, Bernard Buis, Henri Cabanel, Mmes Anne Chain-Larché, Marie-Christine Chauvin, Catherine Conconne, MM. Roland Courteau, Pierre Cuypers, Marc Daunis, Daniel Dubois, Laurent Duplomb, Alain Duran, Mmes Dominique Estrosi Sassone, Françoise Férat, M. Fabien Gay, Mme Annie Guillemot, MM. Xavier Iacovelli, Jean-Marie Janssens, Joël Labbé, Mme Marie-Noëlle Lienemann, MM. Pierre Louault, Michel Magras, Jean-François Mayet, Franck Menonville, Jean-Pierre Moga, Mme Patricia Morhet-Richaud, M. Robert Navarro, Mme Sylviane Noël, MM. Jackie Pierre, Michel Raison, Mmes Évelyne Renaud-Garabedian, Denise Saint-Pé, M. Jean-Claude Tissot . |

Voir les numéros :

|

Assemblée nationale ( 15 ème législ.) : |

1722 , 1830 , 1832 et T.A. 257 |

|

|

Sénat : |

454 , 569 et 580 (2018-2019) |

|

LISTE DES PRINCIPALES PROPOSITIONS

|

Réunie le mercredi 19 juin 2019, sous la présidence de Mme Sophie Primas, la commission des affaires économiques a examiné le rapport de Mme Catherine Procaccia et établi son texte sur la proposition de loi n° 454 (2018-2019) visant à préserver les intérêts de la défense et de la sécurité nationale de la France dans le cadre de l'exploitation des réseaux radioélectriques mobiles, déposée en première lecture sur le Bureau du Sénat le 11 avril 2019 et sur laquelle le Gouvernement a engagé la procédure accélérée. Lors de cette réunion, la commission a adopté 19 amendements , dont 11 du rapporteur en vue de procéder à un rééquilibrage du texte afin que l'exigence de protection des libertés économiques ne soit pas sacrifiée au profit d'une approche excessivement sécuritaire. Estimant que le service rendu aux usagers ne saurait être dégradé du fait d'un refus d'autorisation, elle a ainsi exigé du Premier ministre qu'il proportionne les effets de ses décisions à leurs impacts potentiels sur les déploiements déjà effectués et sur les futurs déploiements de la 5G, en termes de rythme et de coûts . Dans le même esprit, la commission a affirmé la possibilité, pour le Premier ministre, de ne pas se limiter à une démarche binaire - autorisation ou refus - en autorisant l'exploitation des équipements concernés sous condition . Constatant que le flou n'était toujours pas dissipé sur la question de l'« approche géographique » que pourrait retenir le Premier ministre dans son analyse, la commission a également supprimé la mention du périmètre géographique d'exploitation dans le dossier de demande, afin de s'assurer que l'État ne dicte pas aux opérateurs leur politique d'achat . Au-delà, la commission a entendu apporter un certain nombre de précisions au texte afin d'en encadrer les effets. Elle a ainsi affirmé que la portée du texte se limiterait à la 5G et aux générations ultérieures , soumis le décret d'application à l'examen du Conseil d'État, ou encore précisé que le niveau de sécurité des équipements concernés devrait être considéré par le Premier ministre dans l'analyse globale de la sécurité des réseaux. Afin de renforcer le caractère non discriminatoire du texte, elle a adopté un amendement précisant que le Premier ministre devra prendre en considération le fait que l'opérateur ou ses prestataires, y compris par sous-traitance, est sous le contrôle ou soumis à des actes d'ingérence d'un État étranger plutôt que d'un État non membre de l'Union européenne . Enfin, en vue de simplifier l'articulation du dispositif avec le droit en vigueur, la commission a fusionné deux catégories d'autorisation pour ne laisser subsister que celle exigée par la proposition de loi. |

AVANT-PROPOS

Mesdames, Messieurs,

Comme toute technologie nouvelle, la 5G est porteuse de promesses. Celles-ci motivent le mouvement planétaire de « course à la 5G ». Mais cette nouvelle technologie apparaît également porteuse de risques, tant du fait de son architecture que des usages critiques qu'elle portera.

C'est pourquoi le Gouvernement entend renforcer le cadre applicable à la sécurité des réseaux dits « mobiles » en instaurant un régime d'autorisation préalable permettant au Premier ministre de s'assurer du caractère sécurisé de l'exploitation des équipements de ces réseaux par les opérateurs de communications électroniques d'importance vitale et, ainsi, de protéger les intérêts de la défense et de la sécurité nationale.

Si le rapporteur déplore la méthode adoptée par le Gouvernement dans la conduite des débats parlementaires, en particulier pour un texte d'une telle importance, il soutient globalement l'esprit de ce texte, qui fera de la France le premier pays européen à se doter d'un cadre juridique clair et propre à la sécurisation des réseaux 5G.

Cependant, le rapporteur est particulièrement sensible aux conséquences néfastes que pourrait avoir une approche excessivement sécuritaire pour notre pays, qui ralentirait le rythme de déploiement de ces futurs réseaux et en en renchérirait le coût, tout en faisant peser un risque sur l'accès des usagers aux réseaux déjà déployés. C'est pourquoi il a proposé à la commission des affaires économiques de procéder à un certain rééquilibrage du texte .

C'est donc dans un esprit constructif que le rapporteur a abordé ce texte et suggéré certaines améliorations.

EXPOSÉ GÉNÉRAL

La proposition de loi visant à préserver les intérêts de la défense et de la sécurité nationale de la France dans le cadre de l'exploitation des réseaux radioélectriques mobiles enregistrée à la Présidence de l'Assemblée nationale le 20 février 2019 a été transmise au Sénat le 11 avril dernier et renvoyée à la commission des affaires économiques. Elle fait l'objet d'une procédure accélérée.

Composée de trois articles, sa rédaction initiale reprenait, sans modification, le dispositif de l'amendement n° 874 1 ( * ) déposé par le Gouvernement au Sénat dans le cadre de l'examen en première lecture de ce qui était alors le projet de loi relatif à la croissance et la transformation des entreprises.

Alors qu'une démarche est engagée au niveau européen en vue d'harmoniser la réponse des États membres de l'Union européenne au défi que semble constituer la sécurité des réseaux 5G, cette proposition de loi entend fixer le cadre au niveau français.

I. LA 5G EST-ELLE RISQUÉE ?

A. UNE « COURSE À LA 5G » PORTEUSE DE PROMESSES ET DE RISQUES

1. La 5G promet un changement d'échelle dans les capacités des réseaux, permettant l'émergence de nouveaux usages

La cinquième génération de standards de télécommunications mobiles 2 ( * ) , appelée « 5G », est souvent désignée comme une « rupture technologique », pour plusieurs raisons.

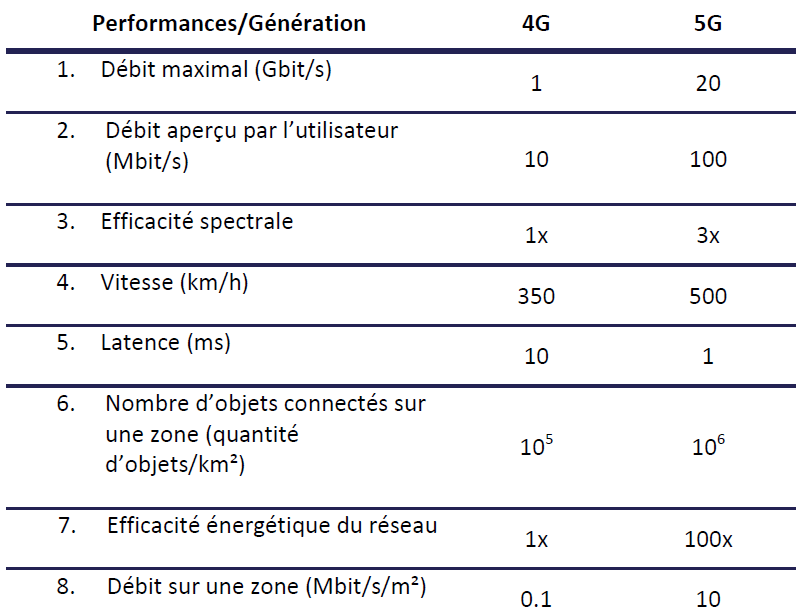

Elle suscitera, d'abord, un changement d'échelle dans les capacités des réseaux 3 ( * ) . Elle promet un accroissement des débits (multipliés par dix), une réduction du temps de latence (divisé par dix), et une plus grande flexibilité des réseaux (permettant de concentrer les flux en fonction des besoins). Elle sera également plus fiable que les précédentes générations, offrira une connexion plus stable en mobilité, et permettra de connecter en temps réel de très nombreux objets. Elle sera, enfin, porteuse d'une plus grande efficacité énergétique.

Comparaison des performances de la 4G et de la 5G

Source : Arcep, Les enjeux de la 5G, mars 2017

Elle permettra, ensuite et surtout, le développement de nouveaux usages tant pour le grand public que pour les entreprises (généralement rassemblés derrière les termes « industrie du futur » ou « industrie 4.0 »). Même si la plupart de ceux-ci restent à identifier, sont souvent cités le développement de la réalité virtuelle et augmentée, de la vidéo ultra-haute définition, du véhicule connecté, de la télémédecine, de la robotique ou, plus largement, de l'internet des objets. De très nombreux secteurs d'activité seraient donc concernés : les industries lourdes, les transports sur route, les transports ferroviaires, l'énergie, mais aussi les médias ou la santé.

Grâce à ces nouveaux usages, d'importantes retombées économiques sont attendues de la 5G, tant pour les opérateurs eux-mêmes que pour les entreprises utilisatrices des réseaux. Selon une étude citée par la Commission européenne dans son plan d'action pour l'Europe en matière de 5G 4 ( * ) , les revenus issus de la 5G pour les seuls opérateurs de ces réseaux pourraient atteindre près de 250 milliards de dollars par an dans le monde en 2025 5 ( * ) . Il apparaît donc crucial de faire de la France un marché porteur pour la 5G afin de renforcer la compétitivité de nos opérateurs et des secteurs industriels utilisateurs .

Selon l'Arcep 6 ( * ) , ces progrès sont rendus possibles par plusieurs innovations qui permettent de répartir les capacités selon les besoins :

- les antennes actives 7 ( * ) - qui autorisent une meilleure efficacité spectrale et énergétique ;

- le « network slicing » - les réseaux seront configurés en « tranches » pour s'adapter à la demande de façon dynamique ;

- et l'utilisation, à terme, de bandes hautes (26 GHz) sur des petites cellules , pour des usages localisés avec une grande largeur spectrale et offrant des débits très élevés (théoriquement jusqu'à 10 gigabits par seconde) 8 ( * ) .

La flexibilité qu'apporte le « network slicing » est permise par une évolution majeure dans l'architecture des réseaux 5G déjà soulignée par le rapporteur pour avis de l'Assemblée nationale 9 ( * ) : l'accentuation de la virtualisation des réseaux , c'est-à-dire le remplacement d'équipements matériels par des logiciels sur un serveur distant afin de permettre des adaptations rapides du réseau 10 ( * ) .

Il s'agit en somme de passer d'une architecture passive et orientée sur la connectivité à des réseaux agiles et automatisés, conçus sur-mesure en fonction du besoin .

Mais ces promesses n'arriveront pas du jour au lendemain : la 5G se déploiera de façon progressive. Les premiers équipements spécifiques à la 5G qui seront déployés seront ceux assurant la desserte radioélectrique (« stations de base » 11 ( * ) ), le reste des réseaux s'appuyant sur la technologie 4G existante (« non stand-alone » 5G) avant que les « coeurs de réseaux » 12 ( * ) 5G ne deviennent totalement indépendants des équipements des précédentes générations (« stand alone » 5G). Il convient donc de distinguer, comme à chaque nouvelle génération, entre l'appellation 5G « commerciale », qui se déploiera dès 2020, et la « véritable » 5G, qui n'apparaîtra pas avant 2021 voire 2022.

|

La normalisation de la 5G Une nouvelle génération standardisée de connectivité des terminaux mobiles est définie par deux principaux acteurs : l'Union Internationale des Télécommunications (UIT) et le 3rd Generation Partnership Project (3GPP). L' UIT , qui est l'agence des Nations unies spécialisée dans les technologies de l'information et de la communication, réalise des études via son « Working Party 5D », son sous-groupe en charge de traiter les questions techniques relatives aux radiocommunications. Dès 2013, ce groupe a commencé à travailler sur la définition des caractéristiques d'un nouveau standard IMT ( International Mobile Telecommunications ), le standard IMT-2020. L'objectif de l'UIT-R est d'achever ses analyses pour 2020. En parallèle des travaux de l'UIT, des études sont menées par le 3GPP . Le 3GPP a été instauré en 1998 et regroupe sept organismes de standardisation, plusieurs centaines d'industriels, des associations et des organismes publics. Il s'occupe du développement et de la maintenance des spécifications techniques relatives aux normes de téléphonie mobile. Lorsqu'un nouveau standard est en cours de définition à l'UIT, le 3GPP travaille sur les solutions techniques qui permettent de répondre aux objectifs définis par l'UIT. La « release 15 », première norme 3GPP relative à la 5G, a d'abord été validée en décembre 2017 pour les premiers usages de la 5G dite « non stand-alone ». En juin 2018, elle a été complétée pour la 5G dite « stand alone ». Cette version devrait être complétée pour d'autres usages par la « release 16 » devrait être publiée début 2020. |

2. Les pouvoirs publics européens et français entendent rester dans la « course à la 5G »

En raison de ces promesses, la course est aujourd'hui lancée . Le premier lancement commercial a eu lieu aux États-Unis en octobre dernier sous l'égide de l'opérateur Verizon avec les équipementiers Nokia, Ericsson et Samsung, pour fournir du très haut débit radio en usage fixe 13 ( * ) . AT&T a commercialisé ses premiers services en décembre. En Corée du Sud, les opérateurs ont lancé une offre à destination des entreprises en décembre 2018 puis des offres grand public en avril 2019. Selon une étude récente 14 ( * ) , 170 opérateurs répartis dans 54 pays du monde auront lancé la 5G commercialement dès 2020.

S'agissant de l'attribution des fréquences , en mai 2019 15 ( * ) , six pays en Europe avaient déjà attribué des fréquences dédiées à la 5G 16 ( * ) . Douze autres avaient attribué des fréquences utilisables en 5G 17 ( * ) . Le processus d'enchères des fréquences 5G vient de se terminer en Allemagne. Treize autres pays d'Europe, dont le nôtre, ont annoncé des enchères 5G entre mi 2019 et fin 2020.

L'Union européenne est particulièrement mobilisée sur ce sujet. Dès septembre 2016, la Commission européenne a publié un plan d'action pour la 5G en Europe . Il détermine deux objectifs de couverture communs à l'ensemble des États membres : connecter au moins une grande ville en 5G en 2020 et fournir une couverture 5G ininterrompue dans toutes les zones urbaines et les principaux axes de transport terrestre pour 2025 . Le calendrier d'attribution des « bandes coeur » de la 5G (3,4-3,8 GHz et 24,25-27,5 GHz) est, en outre, coordonné au niveau européen : en application du « code européen des communications électroniques », elles doivent être attribuées avant le 31 décembre 2020 18 ( * ) .

S'agissant de notre pays, l'enjeu est de ne pas commettre les erreurs du passé : la France a débuté le déploiement de la 4G avec trois ans de retard sur les États-Unis et la Corée du Sud. C'est ce précédent et les promesses de la 5G qui ont justifié l'adoption, en juillet dernier 19 ( * ) , par le Gouvernement, d'une feuille de route destinée à faciliter le développement et le déploiement de la 5G, coordonnée avec le programme de travail de l'Autorité de régulation des communications électroniques et des postes (Arcep).

|

Les objectifs et chantiers de la feuille de route du Gouvernement On peut résumer les objectifs et chantiers de cette feuille de route selon les points suivants : - lancer plusieurs pilotes 5G sur une variété de territoires et accueillir des premières mondiales d'application de la 5G dans les domaines industriels ; - libérer et attribuer de nouvelles fréquences 5G ; - avoir un déploiement commercial dans au moins une grande ville dès 2020 et couvrir les principaux axes de transport en 5G d'ici 2025 ; - favoriser le développement de nouveaux usages industriels ; - assurer la transparence et le dialogue sur les déploiements de la 5G et l'exposition du public. |

Le 10 mai dernier, le Gouvernement a adressé au régulateur les objectifs qu'il lui reviendrait de poursuivre dans l'élaboration du cahier des charges pour l'attribution de la première bande de fréquences identifiée comme pertinente pour la couverture du territoire métropolitain (3,4-3,8 GHz), dont l'attribution est prévue pour la fin de l'année pour un déploiement dès 2020. Quatre préoccupations devront être prises en compte : tout en reprenant les objectifs figurant dans la feuille de route à échéance 2020 et 2025, le Gouvernement souhaite s'assurer que tous les territoires bénéficient les services de la 5G, il entend également que l'émergence d'offres répondant aux besoins des « verticaux » 20 ( * ) soit garantie, ainsi que la préservation de la concurrence sur le marché. L'État indique vouloir « valoriser au mieux ce patrimoine » et fixera un prix de réserve d'ici l'été. La libération et l'attribution de la bande de fréquence 26 GHz devraient intervenir pour fin 2020.

Le rapporteur se satisfait de constater que la couverture numérique de l'ensemble du territoire est identifiée comme l'une des priorités. Il conviendrait de poursuivre également la logique du « New Deal » appliquée au déploiement des réseaux 4G en n'exigeant pas de redevances disproportionnées et en fixant des objectifs ambitieux aux opérateurs.

De nombreuses expérimentations sur la 5G sont déjà en cours sur le territoire métropolitain. Elles ont débuté dès l'année 2018 21 ( * ) .

Carte des expérimentations en 5G en France métropolitaine en mai 2019

Source : site internet de l'Arcep

Dans sa feuille de route pour la 5G, le Gouvernement prévenait cependant que « les changements technologiques de la 5G, combinés aux menaces cybersécuritaires qui se posent avec acuité, amèneront à rechercher des exigences élevées de niveau de sécurité ». Cette feuille de route annonçait qu'« une réflexion sera(it) conduite sur les impacts des nouvelles technologies et l'adaptation de la réglementation qui les encadre, avec la mobilisation de l'Agence nationale de la sécurité des systèmes d'information (Anssi) ».

3. Elle semble cependant porteuse de risques à ne pas négliger

De façon générale, les réseaux de communications électroniques doivent être autant que possible protégés des risques suivants :

- le risque classique d' espionnage ;

- celui de subversion des informations traitées ;

- celui du dysfonctionnement du réseau, par une interruption du fonctionnement des équipements concernés ou un comportement anormal perturbant le réseau - de tels dysfonctionnements pourraient résulter d'une panne, mais également s'inscrire dans une logique de sabotage ;

- celui de l'utilisation des équipements du réseau pour procéder à l'attaque informatique d'autres équipements numériques : un attaquant ayant pris le contrôle d'un équipement au sein du réseau d'un opérateur pourrait se servir de celui-ci comme relais pour injecter des logiciels malveillants dans les flux transitant par cet équipement, et infecter les systèmes d'information de ses clients.

Plusieurs éléments liés à l'architecture des réseaux de la 5G sont généralement présentés comme porteurs de vulnérabilités particulières, qui accroissent les risques et génèrent une plus grande complexité à les maîtriser .

Selon le Gouvernement, la virtualisation accrue des réseaux les rendra plus vulnérables en créant de nouveaux risques d'erreur de configuration. Elle pourrait également modifier, à terme, la répartition des responsabilités entre les opérateurs (qui pourraient devenir de simples distributeurs de réseaux) et les équipementiers (qui pourraient, dans les faits, être conduits à opérer les réseaux pour le compte des opérateurs 22 ( * ) ). Les opérateurs contestent cette hypothèse.

De façon plus générale, le Gouvernement estime que la 5G pourrait donner lieu à davantage d'opérations de sous-traitance . Elle pourrait concerner la définition et la mise en oeuvre des choix initiaux de déploiement (prestataires intégrateurs), mais également l'exploitation des équipements (prestataires d'infogérance, voire d'hébergement). Le Gouvernement estime qu'un tel recours à la sous-traitance est porteur de risques, tant du fait de la possible méconnaissance des obligations de sécurité s'imposant aux opérateurs par les prestataires concernés qu'en raison de la potentielle soumission de ces derniers à des formes d'ingérence.

En conséquence, il estime que ces évolutions nécessitent une approche globale de la cybersécurité de l'ensemble du réseau alors qu'il suffisait auparavant de s'assurer qu'un équipement utilisé était sécurisé.

Le passage d'une architecture avec un « coeur de réseau » qui constitue le secteur le plus critique à une architecture avec une vulnérabilité distribuée participe également à l'apparition de nouveaux risques. Une part importante des fonctions sophistiquées de traitement des flux, jusqu'alors assurées par ces « coeurs de réseau », seront en effet intégrées aux stations de base, augmentant significativement le caractère sensible de ces équipements. Les opérateurs contestent cependant la nouveauté de ce risque, considérant que ces évolutions sont déjà en cours dans le cadre de la 4G et que si la 5G est un élément facilitateur, elle n'en est pas pour autant l'élément déclencheur.

Au-delà de l'architecture des réseaux 5G, c'est également la criticité de ses nouveaux usages pour la sécurité des biens et des personnes (objets connectés) ou la continuité de l'action de l'État (réseaux régaliens de la sécurité intérieure ou civile). On imagine l'ampleur des conséquences en cas de panne d'un réseau permettant aux véhicules connectés de circuler en toute sécurité... Le directeur général de l'Anssi, Guillaume Poupard, estime ainsi que « les réseaux 5G seront aussi sensibles que les réseaux électriques ». En France, le rapporteur pour avis de l'Assemblée nationale avait également souligné « l'usage croissant des réseaux civils par les forces armées sur le territoire national » qui concourent sans nul doute au besoin de renforcement de sécurité de ces réseaux - dans sa contribution écrite, la Fédération française des télécoms semble d'ailleurs estimer que ce point constitue la principale motivation de l'État pour faire adopter la présente proposition de loi. Au-delà, les opérateurs soulignent que les équipements nécessaires à l'émergence d'usage aussi critiques ne seront pas déployés avant 2024-2027.

Au-delà des caractéristiques propres à la 5G, les regards se portent depuis quelques temps sur un équipementier en particulier.

B. HUAWEI EST-IL « L'ÉLÉPHANT DANS LA PIÈCE » ?

Le Gouvernement l'a affirmé à plusieurs reprises et le rapporteur partage pleinement cette analyse : la proposition de loi, d'une part, concerne tous les prestataires des opérateurs et pas Huawei en particulier, d'autre part, ne vise aucunement à interdire Huawei de commercialiser ses équipements auprès des opérateurs. Mais le bruit quasi-assourdissant de ce que l'on pourrait appeler « l'affaire Huawei » oblige à rappeler les principaux termes de ce débat.

1. Le premier équipementier mondial fait l'objet de critiques tant sur la sécurité de ses équipements que sur un présumé « dumping »

a) Huawei est aujourd'hui premier équipementier télécoms mondial

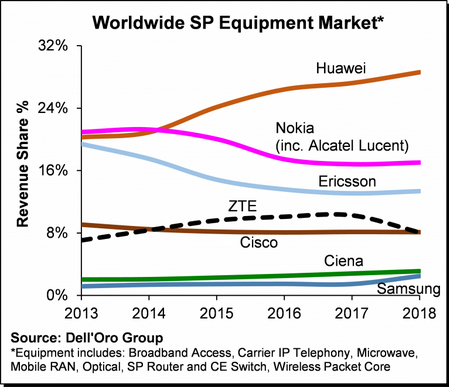

Depuis 2014, Huawei est le premier équipementier dans les télécommunications, dépassant Nokia et Ericsson.

Il détenait, en 2018, 29 % des parts de marché au niveau mondial 23 ( * ) et cette part de marché augmente rapidement, comme le montre le graphique ci-dessous.

Parts de marché des équipementiers de télécommunications dans le monde (en %)

Source : Dell'Oro

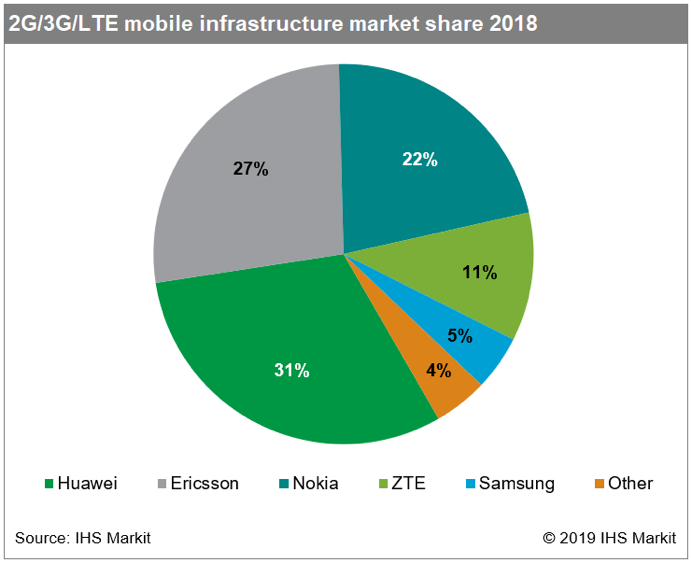

De même, Huawei est le premier équipementier dans les infrastructures de réseaux dits « mobiles » 24 ( * ) , comme le montre le graphique ci-dessous.

Parts de marchés des équipementiers dans les réseaux « mobiles »

Source : IHS Markit

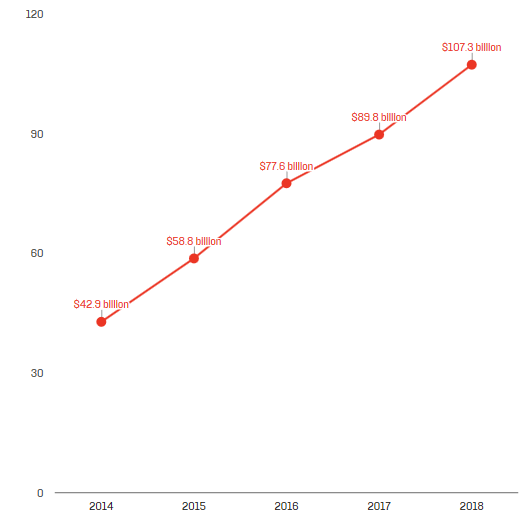

Le chiffre d'affaires de l'entreprise a cru de façon impressionnante ces dernières années, comme le montre le graphique ci-dessous.

Évolution du chiffre d'affaires de Huawei (en milliards de dollars)

Source : foreignpolicy.com, The Improbable Rise of Huawei , 3 avril 2019, à partir du rapport annuel de Huawei pour l'année 2018 (taux de change du 2 avril 2019)

Cependant cette croissance provient principalement du marché à destination des consommateurs et des terminaux mobiles (+364 % en cinq ans contre +53 % pour l'activité d'équipementier télécoms). L'activité de fournisseur d'équipements télécoms représente 40,8 % du chiffre d'affaires de l'entreprise en 2018 25 ( * ) .

Enfin, le groupe serait le cinquième plus grand investisseur en recherche et développement du monde , avec une dépense de plus de 11 milliards d'euros par an (derrière Samsung, qui investirait plus de 13 milliards d'euros par an) 26 ( * ) .

b) Des craintes sont régulièrement exprimées sur la sécurité des équipements commercialisés par la firme

Si l'entreprise Huawei a été mise sous le feu des projecteurs par les autorités américaines, cela fait néanmoins longtemps que de nombreux pays s'interrogent sur les risques de recourir aux équipements produits par les équipementiers chinois.

En France, dès 2012, le rapport de Jean-Marie Bockel sur la cyberdéfense plaidait « pour une interdiction totale sur le territoire européen des « routeurs de coeur de réseaux » et autres équipements informatiques sensibles d'origine chinoise » 27 ( * ) . Une récente publication de l'Institut Montaigne résume l'ensemble des griefs généralement adressés à Huawei 28 ( * ) . Y est notamment cité le récent rapport du centre d'évaluation mis en place conjointement par l'entreprise et les autorités au Royaume-Uni, qui estime que « les logiciels déployés par Huawei sont défectueux et comportent de nombreuses failles » 29 ( * ) .

De fait, aujourd'hui, aucun équipement Huawei n'est utilisé en France sur les « coeurs de réseaux » , ce qui est rendu possible par l'application de l'article 226-3 du code pénal, qui soumet les équipements télécoms des « coeurs de réseaux » à une autorisation préalable à la mise sur le marché. La presse s'était d'ailleurs fait l'écho du démontage d'équipements produits par des entreprises chinoises installés dans les « coeurs de réseau » sans autorisation dans certaines collectivités d'outre-mer 30 ( * ) .

La réticence dont peuvent faire preuve certains acteurs à l'encontre des équipements d'origine chinoise est renforcée par une loi chinoise du 27 juin 2017 sur le renseignement, qui impose à toute entreprise chinoise de coopérer avec les autorités dans la collecte de renseignement par tous moyens, y compris techniques, à l'encontre d'entités implantées en Chine et à l'étranger 31 ( * ) .

Le rapporteur rappelle cependant que Huawei n'est pas le seul

équipementier sur lequel peuvent peser des soupçons quant

à la nature des liens qui l'unissent à un État

étranger. Il a été publiquement avéré

- contrairement, à ce jour, à Huawei - que les

États-Unis ont volontairement implanté des «

portes

dérobées

» dans les équipements de

l'américain Cisco afin que leurs services de renseignements puissent

porter atteinte au secret des correspondances, comme cela a pu être

révélé par l'«

affaire

Snowden

»

32

(

*

)

.

De même, les autorités américaines peuvent s'appuyer sur le Cloud Act 33 ( * ) , qui permet aux forces de l'ordre de contraindre les fournisseurs de services américains à fournir des données stockées sur des serveurs, qu'ils soient situés aux États-Unis ou dans des pays étrangers.

c) Des accusations régulières de « dumping »

Les accusations de « dumping » à l'encontre de Huawei (et de ZTE !) sont récurrentes, en raison :

- des tarifs que cet équipementier affiche et qui seraient en moyenne, selon les informations transmises au rapporteur, 18 % inférieurs à ceux de ses concurrents Ericsson, Nokia et Samsung ;

- du soutien financier du gouvernement chinois aux entreprises du secteur des technologies de l'information et de la communication.

Si Huawei n'a pas été condamnée pour violation des règles de la concurrence 34 ( * ) , ses rapports annuels montrent que l'équipementier a obtenu, au cours des dix dernières années, 11 milliards de yuans (1,42 milliard d'euros) d'aides publiques, dont plus de la moitié sous forme de dotations directes en raison de la contribution de l'entreprise « au développement des techniques de pointe ». Ces fonds publics ont représenté jusqu'à 14 % des bénéfices de Huawei en 2011, une part qui a diminué depuis à mesure de l'explosion des profits du mastodonte. Plus globalement, lors de son discours au deuxième forum sur les nouvelles routes de la soie, le 26 avril 2019, le Président Xi Jinping a d'ailleurs reconnu que les aides publiques octroyées par l'État chinois pouvaient « fausser la concurrence », promettant d'y mettre fin.

En somme, c'est sans doute M. Pierre Bellanger qui, dans son ouvrage « La Souveraineté numérique », publié en 2014, résumait le mieux les diverses formes d'accusations à l'encontre des fournisseurs chinois de télécommunications. Évoquant « l'affrontement industriel entre la Chine et l'Occident (...) sur le terrain des équipements de réseau », il avertissait en ces termes : « qui contrôle les équipements aujourd'hui peut les mettre hors-service chez l'adversaire en cas de conflit, a accès à l'intégralité des données qui y transitent, notamment la propriété intellectuelle et les secrets militaires et commerciaux, et contrôle les technologies clefs des infrastructures de réseau au coeur de notre mutation numérique. Telle est la stratégie chinoise : dérober la propriété intellectuelle des équipementiers, résultat de décennies d'investissements, proposer ensuite des équipements à prix imbattables, remporter ainsi tous les contrats et mettre en faillite les équipementiers historiques. Enfin, utiliser les positions acquises dans les équipements pour s'emparer du marché des périphériques et des terminaux ». Il estimait que « tout contrat aujourd'hui avec un équipementier chinois eut équivalu, au temps de la guerre froide, à développer son programme nucléaire en partenariat avec le KGB, le service secret soviétique d'alors ».

2. Ce qui a amené les États-Unis et certains autres États à établir une interdiction de droit ou de fait aux motivations en réalité multiples

a) Après ZTE, les Américains ont décidé de s'en prendre à Huawei afin, notamment, de renforcer la sécurité de leurs réseaux radioélectriques...

Le débat sur la sécurité des réseaux 5G s'est récemment cristallisé autour des critiques des États-Unis envers l'entreprise Huawei. Comme l'a noté le rapporteur pour avis de l'Assemblée nationale, les États-Unis expriment depuis une dizaine d'années de fortes réticences à voir des équipements de réseaux américains fournis par l'industrie chinoise, craignant pour la confidentialité des correspondances. De fait, Huawei est déjà absente en tant qu'équipementier dans les réseaux 4G aux États-Unis.

L'entreprise ZTE , l'autre principal équipementier chinois, a déjà fait l'objet de plusieurs mesures adverses en provenance des États-Unis ces dernières années 35 ( * ) . Condamnée à une amende de 1,2 milliard de dollars pour violation des embargos contre l'Iran et la Corée du Nord en mars 2017, puis mise en cause pour des faits de corruption, elle a été inscrite, le temps d'un trimestre l'année dernière, sur l'« entity list », lui interdisant, sauf autorisation, d'acheter des composants électroniques américains. En fin d'année dernière, ZTE a s'attendre à une perte pouvant s'élever à 7,2 milliards de yuans (936 millions d'euros) en 2018.

Les autorités américaines s'en prennent désormais à Huawei. Joignant les actes à la parole, le président Trump a signé le 15 mai dernier un décret ( executive order ) établissant un cadre juridique propice à l'interdiction 36 ( * ) de recourir à Huawei pour les réseaux 5G, qui s'ajoute au National Defense Authorization Act de 2018, lequel prévoyait déjà d'interdire aux administrations fédérales de se fournir auprès de l'entreprise 37 ( * ) .

|

Le texte adopté par le Gouvernement américain Le décret présidentiel interdit l'acquisition ou l'usage des technologies de communication produites par des entités contrôlées par une puissance étrangère hostile (« a foreign adversary ») et pouvant : - générer un risque de « sabotage » des technologies et services d'information et de communication aux États-Unis ; - générer un risque susceptible d'engendrer des « effets catastrophiques » sur la sécurité et la résilience des infrastructures critiques ou l'économie numérique des États-Unis ; - ou fait peser un risque « inacceptable » sur la sécurité nationale des États-Unis et des Américains. Le Département du commerce dispose d'un délai de 150 jours pour établir les règles d'application de ces orientations générales. |

Le groupe chinois a officiellement réagi à ce décret en soulignant qu'une interdiction de ses équipements aux États-Unis ne ferait que retarder le déploiement de la 5G dans ce pays et en relevant les difficultés d'ordre juridique posées par ce texte 38 ( * ) . Huawei a depuis saisi la justice américaine pour contester la constitutionnalité des mesures adoptées par le Gouvernement américain.

b) ...mais cette mesure doit cependant s'analyser à la lumière de la guerre commerciale et technologique que se livrent actuellement les États-Unis et la Chine.

Il convient de ne pas omettre le contexte dans lequel s'inscrivent ces mesures.

Ce contexte est d'abord celui des négociations commerciales féroces entre la Chine et les États-Unis, pouvant amener les Américains à se ménager un levier de négociation en faisant pression sur une entreprise chinoise considérée comme l'un des géants du numérique.

Il est également celui d'une course technologique sans répit entre les deux pays-continents. Comme a pu le relever le chercheur Julien Nocetti, cette offensive se justifie notamment par « la crainte de Washington de perdre sa supériorité technologique face à Pékin » 39 ( * ) .

c) D'autres États adoptent une position proche de celle des États-Unis

Selon des modalités différentes, l'Australie 40 ( * ) , la Nouvelle-Zélande 41 ( * ) , Taïwan 42 ( * ) , le Japon 43 ( * ) et le Canada 44 ( * ) semblent suivre la même voie que les États-Unis, en visant plus précisément l'activité relative aux équipements de réseau pour des motifs de sécurité. L'État d'Israël est également réputé pour n'utiliser aucun équipement chinois.

Il convient de souligner que la presse a plusieurs fois fait état de menaces proférées par les États-Unis , qui réexamineraient leur politique de partage de renseignement envers tout allié qui aurait recours à Huawei 45 ( * ) .

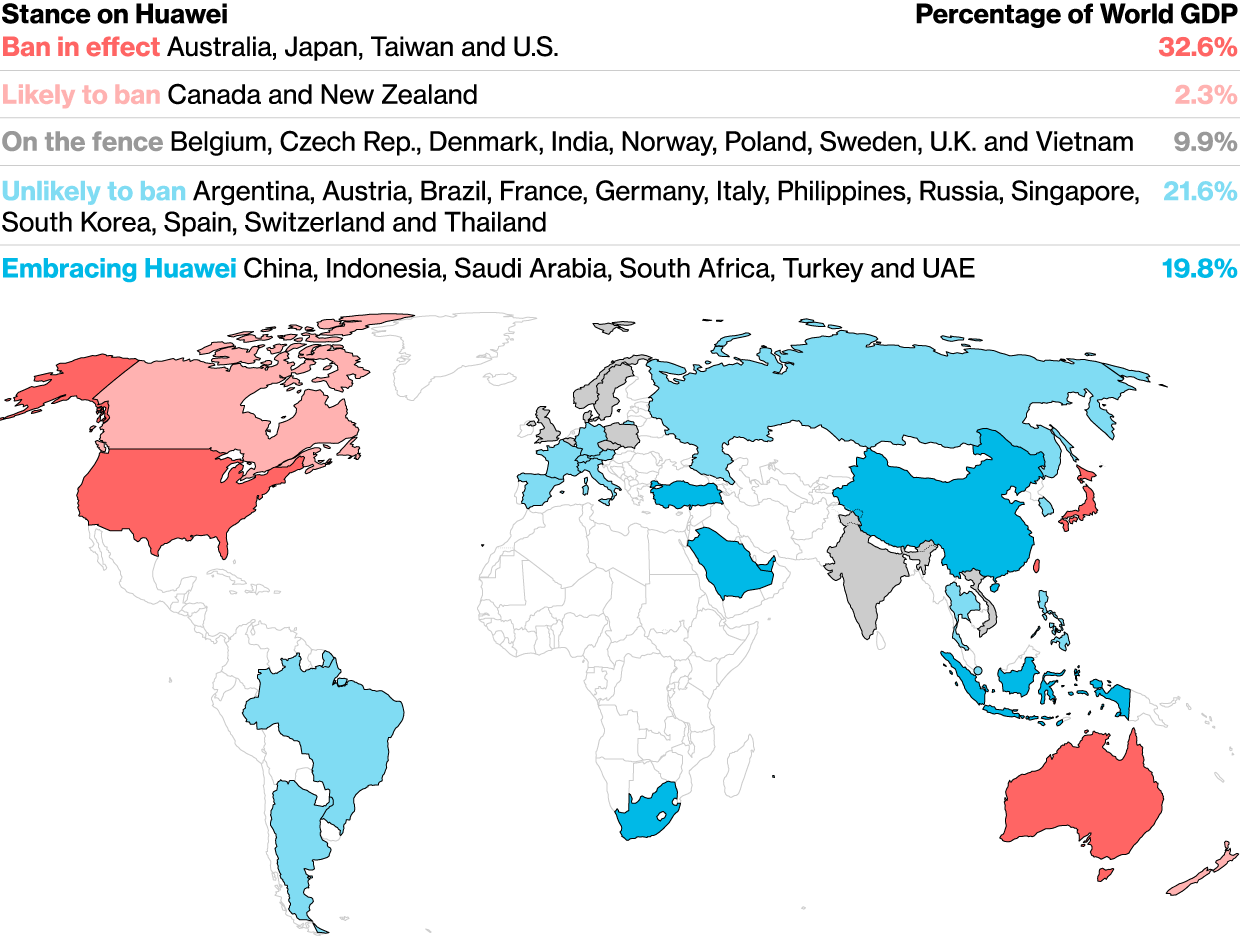

Au début de cette année, le site d'information Bloomberg a effectué un inventaire cartographique des pays susceptibles ou non d'interdire l'utilisation d'équipements Huawei en soulignant le poids économique des pays concernés. S'il ne reflète pas suffisamment les nuances entre les positions des différents pays, il donne cependant une idée de l'ampleur du risque pour l'entreprise Huawei.

Positions des différents pays du monde au regard

de leur poids

dans le produit intérieur brut mondial

Source : Bloomberg.com

Note de lecture : la position de l'Australie, du Japon, de Taïwan et des États-Unis, qui représentaient 32,6 % du produit intérieur brut mondial en 2018, serait d'interdire l'utilisation de Huawei sur leur territoire.

Dans ce contexte, le risque, pour les États européens, est d'être réduit au théâtre d'affrontement entre les deux puissances que sont les États-Unis et la Chine. La position des européens a donc tout intérêt à retenir une approche objective centrée sur la sécurité et s'affranchissant de considérations d'ordre diplomatique.

II. L'UNION EUROPÉENNE ENTEND ÉVITER L'APPARITION D'UN « MAILLON FAIBLE » DANS LA SÉCURITÉ DES RÉSEAUX 5G

A. LES ÉTATS EUROPÉENS SONT EN PHASE DE RÉFLEXION SUR LA SÉCURITÉ DES RÉSEAUX 5G

Le marché européen est particulièrement stratégique dans l'affrontement entre les États-Unis et Huawei, dans la mesure où celui-ci représente, toutes activités confondues, 28,4 % du chiffre d'affaires de Huawei 46 ( * ) .

Un récent rapport rédigé par l'association professionnelle des opérateurs européens 47 ( * ) dont les conclusions ont été publiées par la presse invite les États européens à ne pas bannir Huawei du déploiement des réseaux 5G. L'association y estime qu'une telle mesure entraînerait un retard de dix-huit mois et un coût supérieur de 55 milliards d'euros dans les déploiements de la 5G si Huawei devait être interdit sur le territoire européen. S'ils sont concernés à des degrés très divers par les équipements chinois 48 ( * ) , aucun pays européen ne semble, à ce jour, avoir publiquement fait état de velléités de se passer de Huawei .

Ceci étant, rares sont ceux qui ont arrêté leur position sur la question plus globale de la sécurité des réseaux 5G .

Les autorités allemandes conduisent actuellement une concertation avec l'industrie. Les éventuelles mesures contraignantes ne devraient pas être adoptées avant l'automne. Le 7 mars dernier, l'autorité allemande de régulation des télécommunications 49 ( * ) a publié, avec le concours de l'homologue allemand de l'Anssi 50 ( * ) , une liste de nouvelles exigences de sécurité qu'elle souhaite rendre applicable aux réseaux 5G. Elle met notamment l'accent sur des procédures de certification des équipements de télécommunication. Elle recommande aux opérateurs d'éviter la dépendance exclusive envers un fournisseur unique, et de s'appuyer sur des fournisseurs de confiance. Selon l'Anssi, il existe une divergence d'approche entre l'Allemagne et la France : la première souhaite davantage objectiver le processus, en listant l'ensemble des éléments attendus pour une autorisation, sans marge d'interprétation possible. Ce n'est pas l'approche retenue par le Gouvernement français, qui estime impossible de tout prévoir dans une liste de questions avec des cases à cocher.

De même, le Royaume-Uni n'a toujours pas fait officiellement connaître sa position, même si la piste de distinguer entre les infrastructures essentielles, desquelles Huawei serait exclue et les infrastructures non essentielles, pour lesquelles l'entreprise serait admise en tant qu'équipementier, a été évoquée 51 ( * ) . Les conclusions du gouvernement sont attendues d'ici la fin de l'été. L'approche qui consistait à mettre en place un centre de cybersécurité par les équipementiers est considérée comme défaillante suite à la révélation de vulnérabilités importante des équipements Huawei déjà évoquée.

Monaco a, à l'inverse, décidé de recourir aux services de Huawei pour déployer la 5G sur son territoire. Les opérateurs présents en Espagne 52 ( * ) ont également déjà passé commande auprès de l'équipementier.

B. L'UNION EUROPÉENNE TENTE DE DÉFINIR LES MODALITÉS D'UNE RÉPONSE COORDONNÉE À L'ÉCHELLE DE L'ORGANISATION

Aucune mention relative à des exigences de sécurité particulières n'était inscrite dans le plan pour la 5G publié par la Commission européenne en 2016. Fin mars 2019, la Commission européenne a cependant publié des recommandations spécifiques à la question de la sécurité des réseaux 5G 53 ( * ) . Une approche commune en la matière se justifie par le fait que la sécurité des réseaux nationaux ne peut pas être totalement décorrélée de celle des réseaux des États voisins, dans la mesure où ils sont très largement interconnectés. La maîtrise collective du risque pesant sur les réseaux européens est ainsi le principal objectif du travail en cours, notamment afin d' éviter que le défaut de sécurisation d'un État ne constitue le « maillon faible » qui abaissera la sécurité de l'ensemble des réseaux européens 54 ( * ) .

Reconnaissant le fait que la sécurisation des réseaux de télécommunications relève des prérogatives nationales, la Commission recommande à chaque État membre de procéder à une évaluation des risques au niveau national avant le 30 juin 2019 . Sur la base de cette évaluation, les États membres sont invités à prendre, le cas échéant, les mesures nécessaires pour garantir la sécurité de la 5G.

La Commission européenne évaluera ensuite les risques au niveau de l'Union avec l'Agence de l'Union européenne pour la cybersécurité (ENISA) et avant le 1 er octobre de cette année au niveau de l'Union européenne. Sur cette base, une « boîte à outils » de dispositifs européens susceptibles de faciliter la mise en oeuvre de mesures nationales devrait être adoptée d'ici au 31 décembre 2019 .

Il n'est pas exclu qu'un schéma européen de certification des caractéristiques techniques des équipements 5G soit envisagé à terme , sur la base des premiers travaux engagés par l'Allemagne, dans le cadre du « Cybersecurity Act » européen 55 ( * ) qui établit un cadre européen de certification de cybersécurité 56 ( * ) .

III. SI LA SÉCURITÉ DES RÉSEAUX « MOBILES » EN FRANCE APPARAÎT AUJOURD'HUI ASSURÉE, LE GOUVERNEMENT SOUHAITE ADOPTER UN CADRE PROPRE À LA 5G AXÉ SUR LE CONTRÔLE DES MODALITÉS DE DÉPLOIEMENT ET D'EXPLOITATION

A. LA SÉCURITÉ DES RÉSEAUX « MOBILES » APPARAÎT AUJOURD'HUI ASSURÉE DANS NOTRE PAYS

En application du droit en vigueur (voir le commentaire de l'article 1 er ), tout opérateur de communications électronique doit respecter des obligations concernant la sécurité des réseaux qu'il exploite. Les opérateurs d'importance vitale sont par ailleurs soumis à des règles particulières quant à la sécurité de leurs systèmes d'information d'importance vitale. Enfin, un régime d'autorisation préalable à la mise sur le marché et à la détention de certains équipements télécoms (actuellement limité aux équipements de « coeur de réseau » et étendu, à compter de 2021, aux « stations de base » situées en « bord de réseau ») établi par l'article 226-3 du code pénal en vue de protéger le secret des correspondances s'applique aussi bien aux équipementiers qui souhaitent commercialiser leurs équipements en France (article R. 226-3 du code pénal) qu'aux opérateurs qui souhaitent les exploiter (article R. 226-7 du même code).

Ces trois régimes font intervenir l'Anssi, bien qu'à des degrés divers. Selon l'Agence, ces dispositifs ont prouvé leur efficacité pour assurer la sécurité des réseaux de télécommunications. En particulier, le régime d'autorisation préalable en vigueur lui a permis d'instaurer une relation de confiance et de faire émerger une coopération technique intense et constructive tant avec les opérateurs qu'avec les équipementiers , les négociations techniques menées dans ce cadre amenant souvent à des solutions d'équilibre. Cela se comprend d'ailleurs aisément : il est dans l'intérêt de tous d'avoir des réseaux sûrs et résilients. Pour l'État, cela va de soi, pour les opérateurs, cela renforce la confiance de leurs clients. Du reste, l'Anssi a précisé prendre en compte l'intérêt des opérateurs lorsqu'elle instruit un dossier d'autorisation.

Ce constat est également celui qu'avait effectué le président de l'Arcep, Sébastien Soriano, lors de son audition du 10 avril dernier devant la commission des affaires économiques : « notre pays est mieux préparé et moins exposé que d'autres . Le Secrétariat général pour la défense et de la sécurité nationale (SGDSN) et l'Anssi, depuis une dizaine d'années, travaillent très régulièrement avec les opérateurs, les équipementiers des Télécoms et l'Arcep. (...) En tant qu'expert du secteur, je peux néanmoins souligner que sur cette question, la France s'avère moins exposée que d'autres États. (...) Tel est mon message principal sur la sécurité : nous ne partons pas de zéro, puisque les acteurs se connaissent et les procédures sont bien établies . »

|

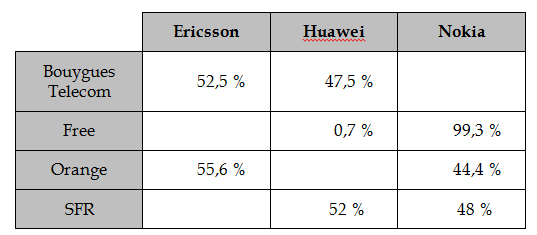

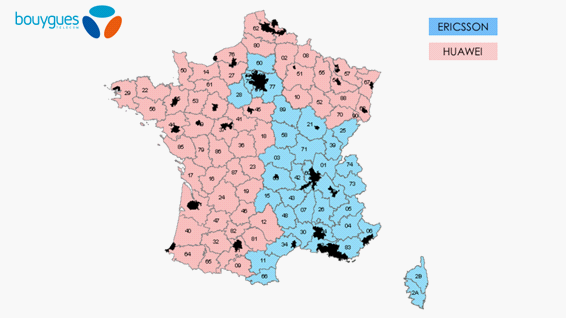

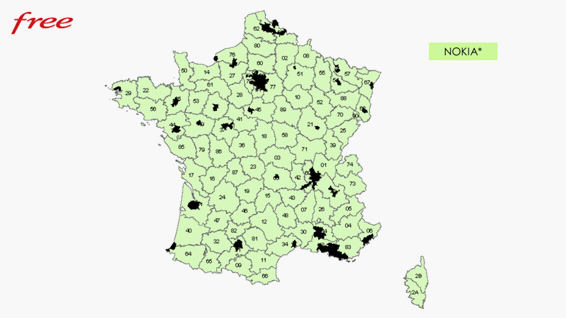

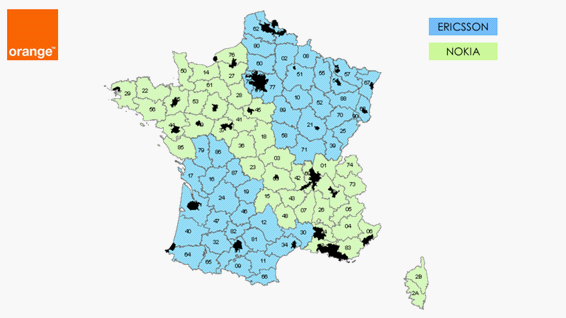

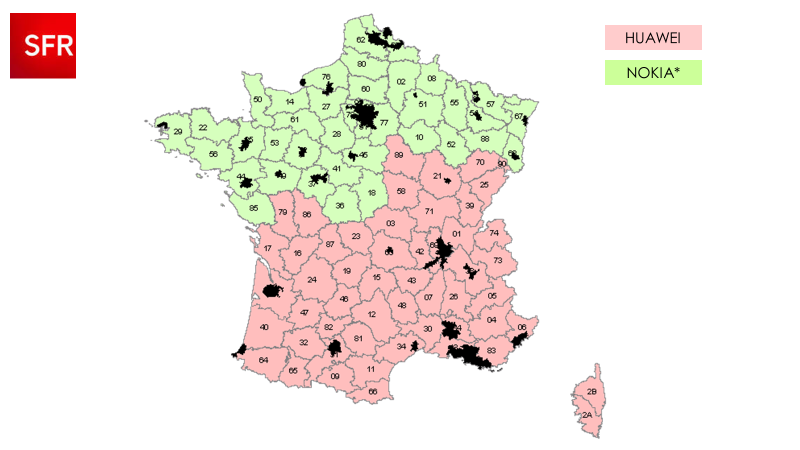

Quels sont les équipementiers présents en France ? En France, le marché des équipements déployés sur les « sites » mobiles est réparti entre les trois grands équipementiers de façon relativement équivalente , comme cela a pu être rappelé par la secrétaire d'État Agnès Pannier-Runacher lors de son audition devant la commission 57 ( * ) . Si l'équipementier Cisco est absent de ce segment de marché, il est, en revanche, avec ses routeurs et interrupteurs, très présent dans les « coeurs de réseaux » - ce qui, comme déjà souligné, n'est pas le cas de Huawei. Tous les opérateurs n'ont, en revanche, pas recours aux mêmes équipementiers. Ainsi, Ericsson est particulièrement présent dans les réseaux de Bouygues et d'Orange, Nokia dans ceux de Free, Orange et SFR, quand Huawei est particulièrement présent chez Bouygues et SFR - ce qui rend, en conséquence, ces derniers plus sensibles au risque de « bannissement » de Huawei.

Parts de marché des équipementiers dans

les « sites »mobiles

Source : Fédération française des télécoms Ces équipements sont déployés par la plupart des opérateurs sur cinq à sept « plaques géographiques » , dont la délimitation précise varie d'un opérateur à l'autre. Sur chaque plaque, les équipements déployés sont tous du même fournisseur, voire du même modèle. Au niveau national, la plupart des opérateurs ont adopté une logique de répartition de ces plaques entre deux fournisseurs . Cette répartition résulte d'une logique économique : il s'agit d'assurer un équilibre entre l'économie sur les coûts de déploiement et d'entretien du réseau résultant du choix d'un seul fournisseur (cette uniformité évite par exemple de former les techniciens d'intervention locale à des technologies hétérogènes, et facilite la planification centralisée des opérations de maintenance) et le maintien d'une diversité des fournisseurs permettant d'entretenir une certaine compétition entre ces derniers. Les cartes ci-dessous montrent la répartition géographique des déploiements sur le territoire de la France métropolitaine par opérateur. Source : Fédération française des télécoms Source : Fédération française des télécoms Source : Fédération française des télécoms Source : Fédération française des télécoms Cette situation pourrait évoluer avec l'arrivée de la 5G et les velléités de Samsung de proposer son offre sur le marché européen . |

|

Cependant, il semble que plus un équipementier est présent dans une génération précédente, plus il a de chances d'être également retenu pour la génération ultérieure. Cela s'explique par l'absence d'interopérabilité (ou par le coût élevé de gestion de cette interopérabilité) entre les produits des différents équipementiers, qui nécessiterait de remplacer les équipements des précédentes générations déjà en place en cas de changement de fournisseur pour les déploiements en 5G. Il est ainsi moins coûteux de procéder à une simple mise à jour des équipements 2G/3G/4G déjà déployés. Déplorant cet état de fait, la secrétaire d'État auprès du ministre de l'économie et des finances a souligné, lors de son audition par la commission, que le sujet avait été abordé au Mobile World Congress de Barcelone, et qu'il appartient aux opérateurs d'exiger de leurs fournisseurs des solutions interopérables 58 ( * ) . Néanmoins, le fait que les différents opérateurs s'orientent actuellement, en vue du déploiement de la 5G, vers des consultations ouvertes à l'ensemble des fournisseurs tend à démontrer qu'ils n'écartent pas en tout état de cause la possibilité d'un tel changement de fournisseur à l'occasion du déploiement de la 5G. |

B. L'ÉTAT SOUHAITE POUVOIR ANALYSER LES MODALITÉS D'EXPLOITATION DES ÉQUIPEMENTS 5G EN VUE DE PRÉSERVER LES INTÉRÊTS DE LA DÉFENSE ET DE LA SÉCURITÉ NATIONALE

1. Un nouveau régime d'autorisation préalable...

La présente proposition de loi établit une nouvelle autorisation administrative préalable à l'exploitation d'équipements de réseaux « mobiles » dans le but de « préserver les intérêts de la défense et de la sécurité nationale » . Ce nouveau dispositif serait ciblé sur les opérateurs de communications électroniques d'importance vitale . Les autorisations seraient délivrées par le Premier ministre, après instruction de l'Anssi.

Si le Gouvernement reconnaît que les réseaux « fixes », de même que les réseaux « mobiles » des générations antérieures, soulèvent leurs propres enjeux de sécurité, il estime que ceux-ci ne sont pas nouveaux et sont déjà pris en compte par le cadre existant de façon efficace, contrairement à ceux soulevés par les réseaux 5G déjà évoqués par le rapporteur.

Il estime ainsi que cette proposition de loi vient donner un cadre juridique à des pratiques déjà en cours entre l'Agence et les opérateurs , mais qui reposent aujourd'hui uniquement sur la confiance, ce qui ne peut suffire lorsqu'il s'agit de s'assurer de la protection des intérêts de la défense et de la sécurité nationale.

2. ...en réponse aux lacunes du droit en vigueur

a) La nécessité d'aller au-delà du régime en vigueur pour contrôler les modalités d'exploitation des appareils au regard de la défense et de la sécurité nationale

Pour le Gouvernement, le risque d'atteinte au secret des correspondances provenant de l'intelligence en « bord de réseau » 59 ( * ) est couvert par le régime de l'article 226-3 du code pénal par le biais de son extension prévue aux stations de base à compter du 1 er octobre 2021.

En revanche, le régime d'autorisation en vigueur ne permet pas au Premier ministre de répondre à la virtualisation des réseaux et à la criticité des nouveaux usages.

S'agissant de ces nouveaux usages, ce n'est pas tant le secret des correspondances que la disponibilité des réseaux qui doit être assurée. Il est donc selon lui nécessaire de fonder un nouveau dispositif d'autorisation sur l'exigence de protection de la sécurité et de la défense nationales , au-delà du secret des correspondances.

La virtualisation et le fait que l'architecture du réseau dépendra en partie de son usage ont pour conséquence qu'une analyse centrée uniquement sur les caractéristiques techniques propres des équipements, tels qu'ils sont fournis par les équipementiers, ne suffit plus à couvrir l'ensemble des enjeux de sécurité, et qu'une analyse complémentaire des modalités d'exploitation (opérations de configuration et de supervision du réseau, recours à la sous-traitance) adoptées par chaque opérateur devient indispensable . Le directeur général de l'Anssi estime en effet « possible de déployer de très mauvais réseaux télécoms en termes de sécurité avec des équipements parfaitement sécurisés. En revanche, une architecture de réseau bien sécurisée permet d'utiliser des équipements d'un niveau de sécurité moins exigeant ».

Selon le Gouvernement, la plus grande liberté conférée aux opérateurs dans les choix de déploiement et d'exploitation de leurs équipements rend nécessaire qu'ils jouent un rôle accru dans leur sécurisation . Le Premier ministre pourra ainsi réaliser un accompagnement au cas par cas de chaque opérateur et de ses sous-traitants dans la définition des modalités d'exploitation de leur réseau. Pour le directeur général de l'Anssi, ce dispositif permettrait de s'assurer que les opérateurs restent, sur le long terme, les « maîtres du jeu » sur leurs réseaux.

b) L'insuffisant ciblage du dispositif applicable aux « OIV »

Le Gouvernement estime que les dispositions existantes visant à garantir la cybersécurité des opérateurs 60 ( * ) d'importance vitale ou « OIV » n'offrent pas la souplesse requise pour répondre à ces nouveaux enjeux . En effet, la qualification d'un système d'information comme système d'information d'importance vitale (SIIV) est du seul ressort des OIV, et les obligations qui leur sont imposées sont génériques. Par conséquent, ce dispositif ne permet pas la mise en oeuvre de mesures techniques précises et propres à une technologie donnée comme la 5G, ni l'appréciation au cas par cas des facteurs de risques que la proposition de loi apporte, et qui semble justifiée au regard de la nouveauté et de la forte évolutivité des technologies 5G.

IV. LA POSITION DE LA COMMISSION : AMÉLIORER UNE PROPOSITION DE LOI RÉDIGÉE DANS LA PRÉCIPITATION

Constatant l'importance du dispositif pour le Gouvernement, et partageant sa préoccupation de s'assurer de la sécurité des réseaux 5G, le rapporteur a entendu adopter une approche constructive dont l'axe principal est l'idée de proportionnalité. Il n'en reste pas moins que le Gouvernement a fait preuve d'une précipitation qu'il conviendrait de ne pas réitérer.

A. UNE PRÉCIPITATION DÉNOTANT UN CERTAIN MANQUE DE MÉTHODE DE LA PART DU GOUVERNEMENT

Comme déjà évoqué, les réflexions entamées par le Gouvernement dans le cadre de sa feuille de route sur la 5G ont abouti au début de cette année dans une certaine précipitation.

Le Gouvernement a en effet été amené

à déposer

un amendement en première lecture au

Sénat dans le cadre du projet de loi relatif à la croissance et

la transformation des entreprises - dit

« PACTE »

, fin janvier. L'Arcep avait dû

rédiger un avis en urgence sur ce projet d'amendement

- avis

qui n'a été publié qu'en avril. Estimant nécessaire

de disposer de davantage de temps pour trancher sur un sujet aussi important,

le Sénat avait rejeté l'amendement.

Renonçant à ce « cavalier » législatif, le Gouvernement a donc transformé cet amendement en texte de loi sans pour autant en faire un projet de loi . Il a ainsi choisi de le faire déposer sous forme de proposition de loi par le groupe La République en Marche de l'Assemblée nationale.

Cette précipitation se traduit non seulement par la présence d' erreurs dans l'exposé des motifs (qui cite, par exemple, une entrée en vigueur à compter du 1 er janvier alors que le texte dispositif cite le 1 er février...), mais a également pour conséquence de priver le Parlement de l'étude d'impact et de l'avis du Conseil d'État qui accompagnent tout projet de loi . Sur un sujet pourtant capital, cette absence est regrettable.

De fait, aucun des organismes auditionnés n'a été en mesure de fournir une évaluation précise des impacts de cette proposition de loi sur les réseaux déjà déployés et à venir.

Les auditions menées par le rapporteur ont néanmoins permis de dissiper certaines craintes et ont souligné la nécessité d'un rééquilibrage du texte en faveur des libertés économiques.

B. S'IL CONVIENT A PRIORI DE DISSIPER CERTAINES CRAINTES...

1. La proposition de loi ne vise pas à interdire Huawei, et ne devrait donc pas avoir d'impact sur les approvisionnements des opérateurs

D'après les informations recueillies, le Gouvernement entend, par ce texte, adopter une approche équilibrée et visant à répondre à toutes les potentielles vulnérabilités liées au déploiement de la 5G, quelle qu'en soit la source. Ainsi, la proposition de loi, d'une part, ne vise pas à interdire Huawei, d'autre part, ne concerne pas que Huawei : les modalités d'exploitation des équipements seraient vérifiées pour la totalité de la chaîne du réseau, quel que soit le prestataire des opérateurs - équipementier ou autre. Le Gouvernement souligne, par ailleurs, que cette initiative est indépendante du contexte international .

En conséquence, deux craintes apparues dans les débats , à savoir un risque de rupture d'approvisionnement et un risque tenant au manque de compétitivité des opérateurs dans les cas où ils ne pourraient pas recourir aux équipements de Huawei, devraient pouvoir être dissipées . Ces craintes paraissent, par ailleurs, en elles-mêmes peu fondées.

Premièrement, les opérateurs

craignent

que le nouveau régime d'autorisation ne les oblige à se priver de

l'un de leurs fournisseurs

, les exposant à une hausse des prix

ou à une potentielle rupture d'approvisionnement. Pour ceux ayant

recours à Huawei, une interdiction de fait de ce dernier pourrait les

contraindre à retirer leurs équipements déjà

installés, les obligeant à engager des coûts

particulièrement importants

- dont le montant n'est cependant

pas évaluable car ce type de données est couvert par le secret

des affaires.

Il peut être remarqué que, quand bien même le Gouvernement choisirait d'interdire un équipementier, le marché français ne représente qu'une petite partie de la production industrielle des trois grands équipementiers. Un tel risque serait donc a priori plutôt théorique - du reste, comme déjà évoqué, il semble que Samsung souhaite faire son entrée sur le marché européen, ce qui serait de nature à animer sa dynamique concurrentielle. Enfin, à moyen terme, le risque de rupture d'approvisionnement matériel va décroître avec la 5G du fait de la virtualisation.

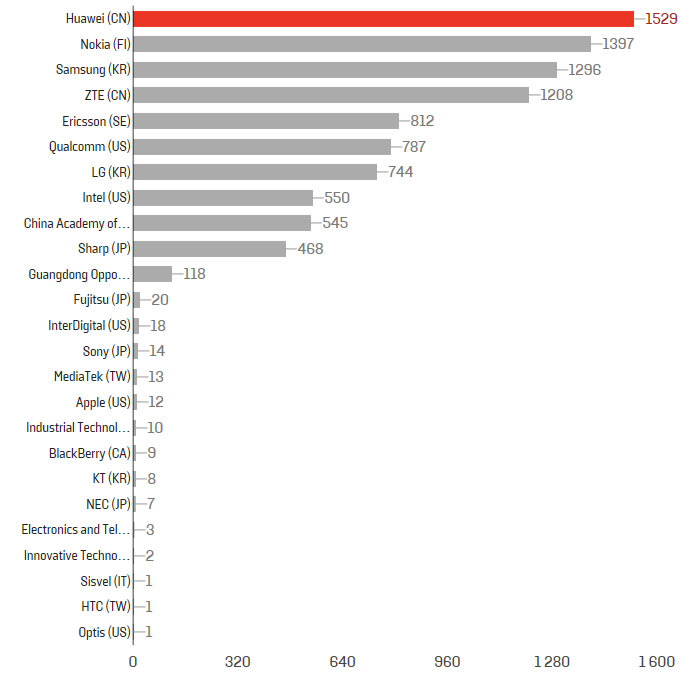

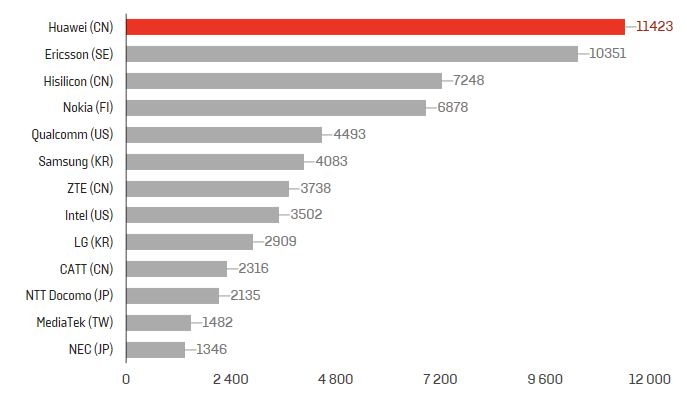

Deuxièmement, selon certains, les équipements du chinois Huawei en matière de 5G seraient plus performants que ceux de ses concurrents européens . Plusieurs indicateurs sont généralement cités pour démontrer l'investissement de l'entreprise sur cette génération de télécommunications : elle est aussi bien la première détentrice de brevets que la première contributrice à l'élaboration des normes techniques internationales. Elle réalise par ailleurs de nombreuses expérimentations 5G à grande échelle en Chine.

Détenteurs de brevets essentiels à la 5G

Source : foreignpolicy.com, The Improbable Rise of Huawei, 3 avril 2019, d'après les données disponibles sur le site IPlytics

Principales entreprises contribuant à la définition des normes 5G

Source : foreignpolicy.com, The Improbable Rise of Huawei, 3 avril 2019, d'après les données disponibles sur le site IPlytics

On peut cependant constater, à la lecture de ces graphiques, que :

- les concurrents européens (Nokia, Ericsson) et Samsung sont également en très bonne position sur ces deux indicateurs ;

- du reste, ces trois équipementiers sont également en très bonne position sur les expérimentations et autres lancements commerciaux déjà effectués à travers le monde.

Lors de leur audition par le rapporteur, ceux-ci ont d'ailleurs réaffirmé leur souhait de ne pas être protégés par une quelconque barrière réglementaire excluant l'un des acteurs du marché .

Par ailleurs, si le groupe Nokia a admis que son groupe devrait rattraper un retard « de quelques semaines à deux mois » sur la 5G 61 ( * ) , il a pu être précisé au rapporteur que l'avance de tel ou tel acteur du marché sur telle ou telle fonction technique reste en pratique marginale par rapport aux autres facteurs figurant sur le chemin critique de l'adoption de la 5G, tels que la disponibilité des terminaux ou l'adoption des usages. Au demeurant, les travaux de normalisation de la 5G ne seront pas finalisés avant fin 2019. Tous les déploiements effectués avant cette date devront donc être remis à niveau 62 ( * ) .

2. L'Anssi estime avoir les moyens de traiter les demandes dans les temps

Le Gouvernement a réaffirmé à plusieurs occasions au cours des débats que l'Anssi aurait les moyens de traiter les nouvelles demandes d'autorisation dans les temps.

Selon les réponses qu'il a apportées au rapporteur, « le traitement des nouvelles demandes (d'autorisation) nécessitera un renfort de deux personnels dédiés au traitement administratif » des demandes au sein du bureau des contrôles réglementaires. Leur analyse technique devrait pouvoir être assurée sans requérir de moyens supplémentaires spécifiques, compte tenu du renforcement déjà prévu des compétences techniques de l'Anssi dans le domaine de la 5G.

L'Anssi s'attend à une volumétrie du même ordre de grandeur que celui actuellement observé dans le cadre du régime d'autorisation des équipements en vigueur, soit au plus un millier de demandes annuelles . Elle estime que cette volumétrie sera probablement plus faible au cours des premières années de mise en oeuvre du dispositif, dans la mesure où les premiers déploiements de la 5G relèveront de la version dite « non-standalone » de cette technologie.

C. ... IL EST APPARU NÉCESSAIRE DE PROCÉDER À UN CERTAIN RÉÉQUILIBRAGE DU TEXTE

Le rapporteur et la commission sont favorables à l'idée de rehausser le niveau de contrôle de la sécurité des réseaux de télécommunications « mobiles » pour faire face aux nouvelles vulnérabilités identifiées dans la 5G et ainsi mieux protéger les « intérêts de la défense et de la sécurité nationale ».

Avec ce texte, la France sera le premier pays européen à se doter d'un cadre juridique clair et propre à la sécurisation des réseaux 5G , alors que la question se pose dans l'ensemble des pays du monde.

Le choix d'un dispositif d'autorisation préalable apparaît pertinent dans la mesure où il permettra aux opérateurs d'effectuer leurs investissements de façon éclairée et évitera une remise en cause a posteriori des installations.

Afin que les opérateurs ne ratent pas le virage de la 5G, le rapporteur estime ainsi nécessaire de déterminer rapidement un cadre juridique clair à l'établissement de ces réseaux . Il accueille donc favorablement le fait que le Gouvernement travaille sur les textes réglementaires « en temps masqué », c'est-à-dire en même temps que les travaux législatifs : les projets de décret et d'arrêté d'application ont d'ailleurs fait l'objet de plusieurs échanges avec les opérateurs et ont été transmis au rapporteur. L'objectif du Gouvernement est que, dès la promulgation de la proposition de loi, les textes d'application puissent être transmis aux organismes à consulter.

Cependant, un tel régime d'autorisation porte , en soi, atteinte aux libertés économiques (liberté d'entreprendre, liberté contractuelle). Toute atteinte à ces libertés doit être, selon la jurisprudence du Conseil constitutionnel, liée à des exigences constitutionnelles ou justifiée par l'intérêt général, et proportionnée au regard de l'objectif poursuivi - en l'espèce, la protection des intérêts de la défense et de la sécurité nationale.

Dans cet objectif, au regard du dispositif proposé et après avoir entendu toutes les parties prenantes, le rapporteur, suivi par la commission, a souhaité :

- trouver un juste équilibre entre les impératifs de sécurité et les besoins des entreprises et des usagers de la 5G ;

- simplifier son articulation avec le droit en vigueur ;

- en préciser la portée et le contenu.

1. Les propositions de la commission

a) Rééquilibrer

La commission a ainsi exigé du Premier ministre qu'il proportionne les effets de ses décisions à leurs impacts potentiels sur les déploiements déjà effectués et sur les futurs déploiements de la 5G, en termes de rythme et de coûts . Le service rendu aux usagers ne saurait être dégradé du fait d'un refus d'autorisation, sauf si des circonstances particulièrement graves devaient le justifier.

Dans le même esprit, elle a affirmé la possibilité, pour le Premier ministre, de ne pas se limiter à « oui » ou « non », en autorisant l'exploitation des équipements concernés sous condition - autrement dit, il pourra également dire « oui, mais ».

Constatant que le flou n'était toujours pas dissipé sur la question de l'« approche géographique » que pourrait retenir l'Anssi dans son analyse, la commission a également supprimé la mention du périmètre géographique d'exploitation dans le dossier de demande. Il s'agit de s'assurer que l'État ne dicte pas aux opérateurs leur politique d'achat .

b) Préciser

La commission a entendu apporter un certain nombre de précisions au texte afin d'en encadrer la portée et le contenu.

Elle a ainsi affirmé que la portée du texte se limiterait à la 5G et aux générations ultérieures , soumis le décret d'application à l'examen du Conseil d'État, ou encore précisé - même si cela reste subsidiaire - que le niveau de sécurité des équipements concernés devrait être considéré par le Premier ministre dans l'analyse globale de la sécurité des réseaux.

Enfin, afin de renforcer le caractère non discriminatoire du texte, elle a adopté un amendement précisant que le Premier ministre devra prendre en considération le fait que l'opérateur ou ses prestataires, y compris par sous-traitance, est sous le contrôle ou soumis à des actes d'ingérence d'un État étranger plutôt que d'un État non membre de l'Union européenne .

c) Simplifier

Afin d'éviter que les opérateurs concernés par la présente proposition de loi ne se trouvent confrontés à deux dispositifs d'autorisation se chevauchant - l'une au titre de la détention d'un équipement concerné par l'autorisation prévue par le code pénal, l'autre au titre de l'exploitation d'un équipement concerné par la proposition de loi - la commission a adopté un amendement fusionnant les deux demandes d'autorisation en supprimant la nécessité de déposer une demande au titre du code pénal lorsque l'équipement est également couvert par la proposition de loi. Cette mesure de simplification permet donc de passer de deux autorisations à une seule.

2. L'extension aux « verticaux » ne semble pas nécessaire à ce jour

La question ayant été fortement débattue à l'Assemblée nationale, à tel point qu'une seconde délibération a dû être effectuée, le rapporteur s'est interrogé sur le point de savoir s'il n'était pas nécessaire d'inclure dans le champ du texte l'exploitation d'équipements dans le cadre de réseaux propres à certains « verticaux ». Il est en effet souvent estimé que, avec la 5G, les « verticaux » pourraient souhaiter déployer leurs propres réseaux pour leurs besoins ou au profit de tiers.

Ayant auditionné quelques-uns de ces verticaux, le rapporteur rejoint l'analyse du Gouvernement : à ce stade, il ne semble pas justifié de soumettre ces opérateurs verticaux aux mêmes obligations que les opérateurs de télécommunications concernés par la proposition de loi .

En effet, l'impact des potentielles vulnérabilités des réseaux qu'ils pourraient déployer n'est pas équivalent à celui des opérateurs de communications électroniques d'importance vitale, de sorte qu'il n'est pas établi que cet impact serait un enjeu de sécurité nationale. En conséquence, il semble davantage proportionné de considérer que, pour ceux des « verticaux » qui seraient d'importance vitale, les mesures qui leur sont imposées en matière de sécurisation de leurs systèmes d'information apparaissent suffisantes.

Il convient cependant de noter que, si des « verticaux » d'importance vitale venaient à ouvrir leurs réseaux au public, ils entreraient de facto dans le champ d'application du dispositif de la proposition de loi. La commission a d'ailleurs adopté un amendement assurant une meilleure disponibilité du dispositif sur ce point : dès lors qu'un équipement serait mutualisé pour l'utilisation d'un réseau propre et d'un réseau ouvert au public, le dispositif de la proposition de loi serait bien applicable.

EXAMEN DES ARTICLES

Article 1er (chapitre II du titre Ier du livre II du code des postes et des communications électroniques) - Autorisation préalable à l'exploitation des équipements de réseaux radioélectriques et pouvoir d'injonction

Objet : cet article soumet à autorisation préalable, en vue de préserver les intérêts de la défense et de la sécurité nationale, l'exploitation sur le territoire national des équipements des réseaux « mobiles » qui, par leurs fonctions, présentent un risque pour la sécurité des réseaux. Ce régime ne concernerait que les opérateurs de communications électroniques d'importance vitale dans le cadre de l'exploitation d'un réseau ouvert au public. Cet article détermine également les conditions d'octroi ou de refus de l'autorisation par le Premier ministre et confie à celui-ci un pouvoir d'injonction.

I. Le droit en vigueur : la sécurité des réseaux « mobiles » est aujourd'hui assurée grâce à différents outils mobilisant l'Agence nationale de la sécurité des systèmes d'information.

L'Agence nationale de la sécurité des systèmes d'information (Anssi) est au coeur des trois principaux dispositifs concernant la sécurité des réseaux actuellement en vigueur. Les deux premiers mettent des obligations particulières à la charge des opérateurs. Le troisième est centré sur la sécurité des équipements et concerne aussi bien les équipementiers que les opérateurs.

|

L'Agence nationale de la sécurité des systèmes d'information Créée il y a moins de dix ans 63 ( * ) , l'Anssi est un service à compétence nationale rattaché (sans personnalité morale) au Secrétariat général de la défense et de la sécurité nationale, lui-même rattaché au Premier ministre, qu'il assiste dans l'exercice de ses responsabilités en matière de défense et de sécurité nationale. Chargée de mettre en oeuvre la politique du Gouvernement en matière de sécurité des systèmes d'information, les missions de l'Agence s'organisent autour de deux pôles : « sensibilisation et prévention », destiné à informer les acteurs publics des menaces présentes dans le cyberespace et des moyens de s'en protéger ; « réaction aux attaques », dans lequel le centre opérationnel de la sécurité des systèmes d'information (COSSI) assure la réponse de l'État en termes de défense. En raison de l'importance de ses missions dans un monde toujours plus connecté, l'Agence bénéficie d'une croissance non négligeable de ses effectifs, passés de 122 équivalents temps pleins en 2009 à 568 agents en 2018. Les opérateurs de communications électroniques ont aujourd'hui des relations régulières avec l'Anssi en raison des trois principaux dispositifs qui permettent, aujourd'hui, de s'assurer de la sécurité de nos réseaux. Au-delà, ils se fréquentent également dans le cadre de l'article 34 de la loi de programmation militaire 64 ( * ) , qui prévoit des dispositions relatives au renforcement des capacités de détection des attaques informatiques. |

A. Être opérateur en France signifie respecter des obligations de sécurité portant sur les réseaux déployés et, pour ceux qui sont d'importance vitale, sur leurs systèmes d'informations

1. Les obligations pesant sur les opérateurs en matière de sécurité des réseaux.

En France, selon l'article L. 33-1 du code des postes et des communications électroniques, l'établissement et l'exploitation des réseaux ouverts au public et la fourniture au public de services de communications électroniques sont soumis au respect de règles sur la sécurité des réseaux et de leurs usages .

Édictées dans la partie réglementaire du même code, elles portent sur la permanence, la qualité et la disponibilité 65 ( * ) , sur la confidentialité, la sécurité et l'intégrité des réseaux 66 ( * ) , sur les prescriptions exigées par l'ordre public, la défense nationale et la sécurité publique 67 ( * ) et sur l'acheminement des appels d'urgence 68 ( * ) et des communications des pouvoirs publics destinées au public pour l'avertir de dangers imminents ou atténuer les effets de catastrophes majeures 69 ( * ) .

S'agissant plus particulièrement de l'intégrité et de la sécurité des réseaux, les opérateurs ont notamment l'obligation de prendre toutes les mesures appropriées pour assurer ces exigences, de se conformer aux prescriptions techniques adoptées par arrêté et d'informer le ministre de l'intérieur de toute atteinte à la sécurit é ou perte d'intégrité ayant un impact significatif sur le fonctionnement de ses réseaux ou de ses services.

Selon l'article L. 33-10 du code des postes et des communications électroniques, le ministre chargé des communications électroniques peut imposer à tout opérateur de soumettre ses installations, réseaux ou services à un contrôle de leur sécurité et de leur intégrité effectué par l'Anssi, par un service de l'État ou par un organisme qualifié indépendant 70 ( * ) . En principe, un seul contrôle peut être engagé par année civile pour un même réseau ou un même service. Les opérateurs ont confirmé au rapporteur avoir déjà fait l'objet de tels types de contrôles.

2. Les obligations pesant sur les opérateurs d'importance vitale en matière de sécurité des systèmes d'information.

Les opérateurs de communications électroniques reconnus comme d'importance vitale (OIV) 71 ( * ) au titre du code de la défense sont soumis à des obligations particulières.

Les systèmes d'information des OIV 72 ( * ) - ou systèmes d'information d'importance vitale (SIIV) - présents dans ce secteur font l'objet de règles précisées par un arrêté du 28 novembre 2016 73 ( * ) .

Cet arrêté impose notamment la définition d'une politique de sécurité des systèmes d'information, de règles d'homologation des systèmes, la mise en place d'une cartographie des systèmes. D'une manière générale, il édicte un certain nombre de règles techniques et organisationnelles en vue de garantir la sécurité de ces systèmes d'information .

Ce régime comporte également une obligation de déclaration en cas d'incident ainsi que la soumission à un processus de contrôle et d'audit .

C'est l'Anssi qui est en charge de sa mise en oeuvre.

B. Les équipements télécoms sont actuellement soumis à une autorisation qui concerne aussi bien les équipementiers que les opérateurs et qui permet à l'État de les contrôler au regard du risque d'atteinte au secret des correspondances et à la vie privée.

1. Un régime d'autorisation visant à encadrer le commerce d'équipements pouvant porter atteinte au secret des correspondances, qui concerne aussi bien les opérateurs que les équipementiers.

Afin de protéger le secret des correspondances et la vie privée , le code pénal 74 ( * ) exige l'obtention d'une autorisation préalablement à la fabrication, l'importation, l'acquisition, la détention, l'exposition, l'offre, la location ou la vente de certains équipements conçus ou permettant d'y porter atteinte .

En pratique, ce régime concerne à la fois le fabriquant, c'est-à-dire l'équipementier , que l'exploitant du dispositif - c'est-à-dire l'opérateur . On distingue ainsi l'autorisation requise pour « la fabrication, l'importation, l'exposition, l'offre, la location ou la vente » - prévue à l'article R. 226-3 du code pénal (sorte d'autorisation de mise sur le marché), de celle requise pour « l'acquisition ou la détention », prévue à l'article R. 226-7 du même code. Selon les éléments transmis au rapporteur, environ 1 200 autorisations sont délivrées à ce titre chaque année, la moitié au titre de l'article R. 226-3 et l'autre au titre de l'article R. 226-7.

Ce régime autorise l'Anssi à analyser la sécurité et à encadrer le commerce d'équipements considérés comme sensibles, qui permettent notamment aux opérateurs de communications électroniques de satisfaire à leurs obligations en matière d' interceptions judiciaires ou de sécurité . Au-delà de la nécessité de détenir une autorisation pour commercer, ce régime organise une forme de système de traçabilité :

- chaque équipement autorisé doit porter la référence du type correspondant à la demande d'autorisation et un numéro d'identification individuel 75 ( * ) ;

- et le titulaire d'une autorisation de mise sur le marché doit tenir un registre standardisé par arrêté et retraçant l'ensemble des opérations relatives à ces matériels 76 ( * ) .

2. Actuellement limité aux équipements de « coeur de réseau », ce régime s'appliquera aux « stations de base » à compter d'octobre 2021.