III. UNE ENTRÉE MASSIVE ET RAPIDE DANS LE « TOUT DIGITAL » QUI A ACCRU L'EXPOSITION AUX ATTAQUES

?Une explosion parfois mal maîtrisée des usages du numérique

En quelques jours, 8 millions de Français ont basculé la totalité de leur activité en télétravail , contre 5,2 millions qui y avaient recours plus ou moins partiellement. Rares sont les organisations qui avaient pu anticiper un basculement de cette ampleur ou l'envisager de façon cohérente et intégrée à un plan de continuité d'activité . La bascule a été effectuée dans l'urgence, parfois avec les moyens du bord , avec les ordinateurs personnels des salariés et par l'utilisation de plateformes existantes non sécurisées (visio-conférences notamment) 16 ( * ) .

Bien souvent, la sécurité informatique a été sacrifiée à l'efficacité immédiate. En ont découlé une élongation des réseaux informatiques des organisations dans un environnement moins maîtrisé et donc une dégradation assumée de leur résilience. De la même façon, les mesures de confinement ont conduit à un développement important de l'usage de l'internet et des réseaux sociaux pour toutes sortes d'activités (enseignement à distance, usages culturels, relations personnelles).

En Espagne, Telefonica évoque ainsi une " augmentation de trafic de près de 40% " 17 ( * ) , Telecom Italia, " une augmentation de plus de 70?% du trafic Internet sur [le] réseau fixe ». Le 20 mars, le PDG d'Orange Stéphane Richard estimait que, rien qu'en France, "Le télétravail a été multiplié par 7, les visioconférences par 2, et le trafic WhatsApp par 5" 18 ( * ) . Ajouté au risque de relâchement de l'attention dans cette période d'anxiété, ce basculement peut avoir des conséquences graves alors que, tendanciellement, la cybercriminalité progresse de 10% par an 19 ( * ) .

? Un risque avéré de renforcement de la cybermalveillance

• L'explosion de la petite criminalité sur Internet

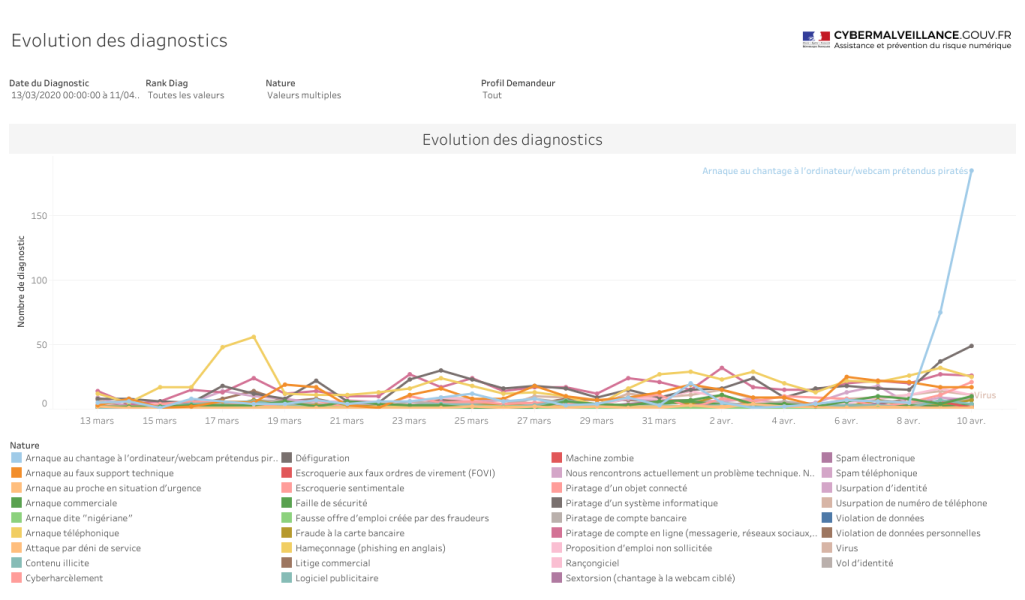

De façon générale, les cyberattaquants exploitent l'inquiétude. Très vite, tant le GIP ACYMA 20 ( * ) que la Gendarmerie nationale 21 ( * ) observent une explosion de la petite criminalité qui profite de la situation de vulnérabilité pour monter de nombreuses opérations d'hameçonnage 22 ( * ) . Se multiplient les sites de vente en ligne, plus ou moins fictifs, proposant médicaments, masques, gels hydro-alcooliques et autres produits de santé 23 ( * ) , dont certains ont pour objectif, outre une escroquerie à la vente, de récupérer des numéros de cartes bancaires. Des alertes identiques ont été lancées par les agences américaine et britannique de cybersécurité.

Depuis trois semaines, conséquence de ces actions d'hameçonnage, le GIP ACYMA assiste à une croissance d'attaques effectives, notamment par « rançongiciels » 24 ( * ) . Il s'attend à une vague plus importante avec des risques de paralysie des systèmes informatiques de PME, déjà éprouvées par la crise, voire de collectivités territoriales, perturbant des services indispensables en période de crise sanitaire.

• Une probabilité forte d'actions d'espionnage économique

S'agissant des menaces de plus haute intensité, l'ANSSI observe une situation plus calme mais analyse, sur la base de signaux faibles, que les actions d'espionnage progressent , profitant de la dégradation de la sécurité des systèmes d'information. Les effets n'en seront perçus que dans plusieurs mois. Cette hypothèse est confirmée par une étude récente du groupe Thalès 25 ( * ) à partir de renseignements recueillis dans les pays d'Asie, voisins de la Chine, confrontés à la crise dès février.

? Une prise de conscience insuffisante ; un traitement des infractions à unifier

Nous avons pu constater lors de nos auditions que les acteurs publics concernés étaient pleinement mobilisés.

|

Les acteurs concernés se sont mobilisés pour renforcer les mesures de prévention, notamment via le site cybermaveillance.gouv.fr L'ANSSI et le GIP ACYMA ont dû adapter leurs organisations. Le renforcement des mesures de prévention est une priorité. Dès le 16 mars, « cybermalveillance.gouv.fr » a publié une recommandation 26 ( * ) bien relayée entraînant une multiplication par 10 des consultations journalières (de 1500 à 15000 avec un pic à 22 000) 27 ( * ) . Des actions d'effacement, afin de rendre inaccessibles les liens vers les sites à visée frauduleuses, peuvent aussi être demandées aux entreprises qui attribuent les noms de domaine. Le 23 mars, un nouvel article 28 ( * ) a été publié sur le site « cybermalveillance.fr » pour formuler des recommandations aux entreprises et aux usagers en télétravail. |

Toutefois, nous pensons qu'il faut amplifier l'effort de communication pour diffuser la nécessité de « gestes barrière numériques ».

Ces messages devraient être relayés plus régulièrement et plus intensément. En effet, cette actualité est restée marginale, dans la presse, par rapport aux informations sur la situation sanitaire ou les mesures de sauvegarde économiques et sociales et le risque est grand que certaines entreprises qui subissent de plein fouet la crise ne puissent se relever si une attaque cyber les affecte, de surcroit. Pour ce faire, le renforcement des moyens du GIP ACYMA pour conduire une campagne de communication de cette ampleur est nécessaire.

Nous recommandons la mise en place rapide d'une campagne ciblée de promotion de la plateforme « cybermalveillance » via les organisations en contact quotidien avec les entreprises : banques, assurances, organisations patronales, chambres de commerce et d'industries, presse professionnelle, et certains réseaux sociaux : Linkedin, Viadéo...

A plus long terme, il faut s'engager vers le renforcement par chaque entreprise des budgets réservés à la sécurité informatique.

Nous préconisons d'initier la communication régulière, au travers des médias, d'un top 10 des cyber-crimes constatés sur le territoire afin d'aider à la prise de conscience générale des menaces qui pèsent sur la population et les entreprises.

Enfin, les outils d'entrave et de répression de la cybercriminalité doivent être simplifiés. L'unification de la chaîne de recueil et de traitement des plaintes en ligne nous apparaît nécessaire et urgente ; elle demeure, sauf évocation par la section spécialisée du parquet de Paris, la compétence des autorités de police et de gendarmerie locales, alors que les faits procèdent de mêmes auteurs et de mêmes modes opératoires sur tout le territoire.

* 16 Voir les débats sur la sécurité de certaines plateformes de visioconférence sur l'Internet

* 17 L'utilisation des téléphones portables a augmenté d'environ 50% pour la voix et de 25% pour les données. « Le trafic provenant d'outils de messagerie instantanée a été multiplié par 5 et celui lié aux outils de travail à distance par 4. »

* 18 Interview donnée à RTL

* 19 Selon la neuvième étude annuelle sur le coût de la cybercriminalité publiée en 2019 par Accenture et le Ponemon Institute, la cybercriminalité augmente de plus de 10% par an.

* 20 Dispositif d'assistance aux victimes de la cybercriminalité

* 21 Qui gère la plateforme SIGNAL-SPAM https://www.signal-spam.fr/

* 22 Diffusion de messages contenant des liens ou des pièces jointes corrompues afin de recueillir des données personnelles ou s'introduire dans les systèmes d'exploitation des ordinateurs

* 23 Le 31 mars, l'OMS a mis en garde sur l'existence de sites web non enregistrés commercialisant des produits soi-disant efficaces contre la COVID-19 et susceptibles d'être falsifiés

* 24 Blocage des systèmes d'information qui ne peut être réactivé qu'après versement d'une rançon. Et plus récemment une explosion des tentatives d'escroqueries crypto-porno.

* 25 https://www.lefigaro.fr/flash-eco/covid-19-les-cyberattaques-d-origine-etatique-en-hausse-avertit-thales-20200330

* 26 https://www.cybermalveillance.gouv.fr/tous-nos-contenus/actualites/coronavirus-covid-19-vigilance-cybersecurite

* 27 Elle a été lue plus de 150 000 fois au cours des deux semaines suivants sa publication.

* 28 https://www.cybermalveillance.gouv.fr/tous-nos-contenus/actualites/recommandations-securite-informatique-teletravail , cet article a été lu 35 000 fois dans la semaine suivant sa publication.