C. LES AUTRES MODES DE PREUVES

1. La recherche d'alternatives à la preuve de travail

Selon le professeur Jean-Paul Delahaye, « le problème de la consommation électrique des cryptomonnaies est celui de la preuve de travail », c'est pourquoi des alternatives sont développées et ont vocation à la remplacer. Cependant, leur sécurité est souvent moins certaine et elles présentent un risque de centralisation.

La principale alternative est appelée preuve d'enjeu ou proof of stake (POS). Son principe consiste à attribuer la validation de chaque bloc de manière aléatoire à un utilisateur, selon une probabilité qui n'est pas proportionnelle à une capacité de calcul spécialisée comme c'est le cas pour la preuve de travail.

Cependant pour éviter les attaques par multiplication d'identités (attaques Sybil ), il est nécessaire que cette distribution aléatoire soit pondérée d'un facteur limitant (exemple : quantité de cryptomonnaies détenue en prenant en compte la durée de détention) ou qu'un mécanisme de sanction soit mis sur pied afin de dissuader la fraude.

La POS recouvre en réalité deux preuves distinctes : la preuve de participation , qui consiste à attribuer les blocs en fonction de la quantité de cryptomonnaies possédée par un noeud, tandis que la preuve d'enjeu , en tant que telle, va plus loin en exigeant de mettre en gage ces monnaies, qui seront détruites en cas de fraude.

Selon Sigrid Seibold et George Samman, du cabinet KPMG, la proof of stake consiste à « créer un mécanisme qui punit les noeuds qui ne suivent pas le protocole de consensus » 22 ( * ) . Les participants doivent miser un montant prédéfini d'actifs numériques sur le résultat du consensus. Si ce résultat n'a pas lieu, les noeuds malveillants (ceux qui avaient parié contre le consensus majoritaire) perdent leur mise.

Des dérivés de cette preuve d'enjeu existent, on peut citer la « preuve de possession » ( proof of hold ), fondée sur la durée de possession, la « preuve d'utilisation » ( proof of use ), en fonction du volume de transactions, la « preuve d'importance » ( proof of importance ), reposant sur la « réputation », ou encore la « preuve de destruction » ( proof of burn ) qui revient à détruire des cryptomonnaies, pour obtenir la confiance du réseau.

Deux autres méthodes distinctes de la preuve d'enjeu, encore à l'état théorique, peuvent aussi être évoquées : la « preuve de capacité » ( proof of space ) consiste à mettre en gage de l'espace disque disponible tandis que la « preuve de travail utile » (proof of useful work ) consisterait à utiliser les puissances de calcul du minage à des fins scientifiques, par exemple pour la modélisation de molécules complexes.

La cryptomonnaie peercoin mélange la preuve de travail et la preuve de participation , c'est-à-dire qu'elle adapte la difficulté du travail de minage en fonction de la « part » de cryptomonnaie possédée par chacun des mineurs.

Il faut noter ici que les blockchains à accès restreint, comme Ripple , n'ont pas besoin de preuve de travail car une gouvernance centralisée et la connaissance de l'ensemble des noeuds y permettent une désignation plus ou moins aléatoire du noeud qui validera le prochain bloc. Si cette méthode de consensus peut avoir plusieurs déclinaisons, on la nomme de manière générale « preuve d'autorité » ( proof of authority ).

2. Les avantages et les inconvénients des différentes méthodes

Si la proof of stake et ses dérivés semblent présenter la meilleure alternative à la preuve de travail et à sa consommation d'électricité exponentielle , son déploiement reste lent parmi les blockchains les plus importantes. La POS doit encore relever un certain nombre de défis.

Toutefois, mesurées en termes de pourcentage de la capitalisation de toutes les monnaies cryptographiques, les preuves de travail sont passées de 99 % en 2013 à 80 % environ (en juin 2018).

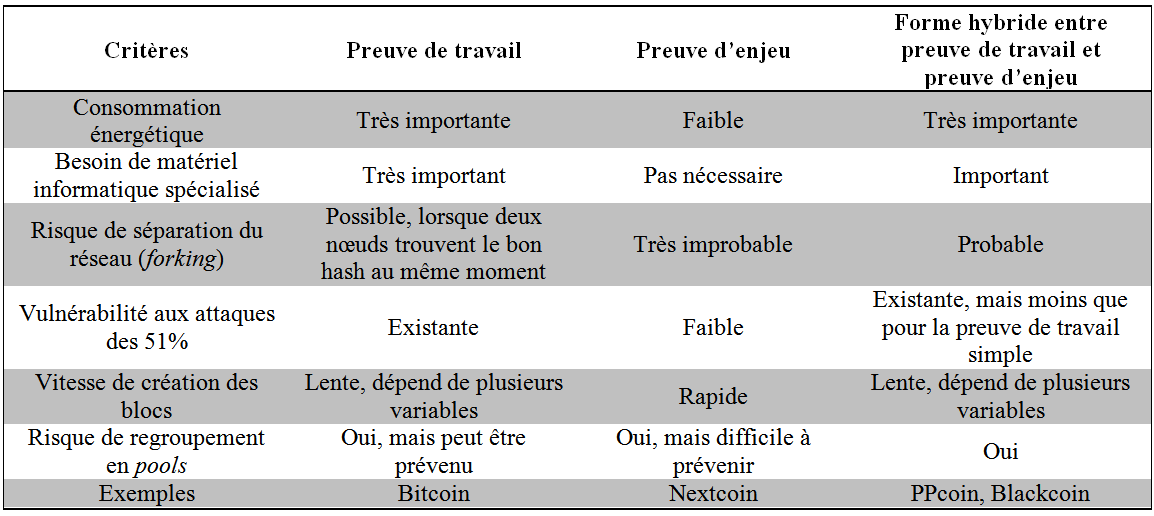

Le tableau ci-après, réalisé par des chercheurs coréens dans le cadre d'un article recensant l'ensemble des méthodes de consensus existantes, résume les points faibles et forts de trois grandes catégories de modes de preuve.

Avantages et inconvénients de la preuve de travail (POW), de la preuve d'enjeu (POS) et d'une forme hybride des deux modes de preuve

Source : OPECST, d'après Giang-Truong Nguyen and Kyungbaek Kim 23 ( * )

On peut donc distinguer une méthode fiable et sécurisée, mais lente et coûteuse en énergie, la preuve de travail et une seconde méthode, plus économe tant en énergie qu'en matériel spécialisé, mais à la sécurité encore contestée. Il faut ajouter que la preuve d'enjeu permet également une création beaucoup plus rapide des blocs, donc une capacité plus grande à monter en charge (défi de la scalabilité).

La sécurité est la première critique des détracteurs de la preuve d'enjeu, comme Pierre Noizat, qui la considère en effet comme « prêtant le flanc à une attaque assez simple 24 ( * ) ». Les partisans de la preuve d'enjeu relèvent cependant que certains systèmes résistants sont en développement voire fonctionnent déjà sans être attaqués. Parmi les solutions plus résistantes, on peut citer à titre d'exemple le projet Algorand, mené par Silvio Micali, titulaire du prix Turing 2012, dont le fonctionnement correct malgré la présence d'un tiers de noeuds malveillants est prouvé mathématiquement. Le cas de la blockchain Cardano, valorisée autour de cinq milliards de dollars en juin 2018 et donc soumise à de fortes pressions sur sa sécurité, peut aussi être mentionné.

La deuxième critique soulève le risque de capitalisation excessive , les utilisateurs les plus riches ayant de plus en plus de chances d'obtenir un droit de validation. Cela n'est cependant pas propre à la preuve d'enjeu, comme on a pu le voir avec la formation de pools de mineurs.

Enfin, une troisième critique porte sur la centralisation partielle qu'entraînerait la preuve d'enjeu, nécessitant un certain contrôle ou une sanction des utilisateurs. Celle-ci semble contraire à l'esprit d'origine des blockchains . Il faut noter qu'il s'agit toutefois rarement d'une réelle centralisation, mais plutôt d'une réduction temporaire du nombre de noeuds chargés de la validation, comme c'est le cas avec le protocole Raft où sont élus des leaders au sein du réseau, chargés de répliquer l'information à ceux qui les suivent.

Toutefois, la preuve d'enjeu est difficile à mettre en place et n'a toujours pas été adoptée par les principales blockchains telles que Bitcoin, pour laquelle la POS n'avait jamais été envisagée, et même Ethereum, pour laquelle le passage à la POS est en revanche prévu depuis l'origine mais a été repoussé à plusieurs reprises depuis deux ans . Certains acteurs estiment toujours qu'une blockchain ouverte sans sous-jacent physique, c'est-à-dire sans preuve de travail, ne peut fonctionner.

Le choix d'une méthode de consensus est l'élément déterminant de la gouvernance d'une blockchain , de son niveau de sécurité et de son impact , ce qui explique la prudence des développeurs dans leur mise en place, et des investisseurs dans l'adoption des systèmes qui les utilisent. Paradoxalement, seule une utilisation en conditions réelles les exposant à des attaques importantes permettrait d'identifier de meilleures alternatives à la preuve de travail.

* 22 Rapport de Sigrid Seibold et George Samman pour KPMG, « Consensus. Immutable agreement for the internet of value », cf. https://assets.kpmg.com/content/dam/kpmg/pdf/2016/06/kpmg-blockchain-consensus-mechanism.pdf

* 23 Giang-Truong Nguyen et Kyungbaek Kim, «A survey about consensus algorithms used in blockchain », dans le «Journal of Information processing systems», vol. 14, n° 1, février 2018.

* 24 Pierre Noizat, « Bitcoin, mode d'emploi ». Selon lui, un fraudeur pourrait se procurer à peu de frais des clés de signatures obsolètes à partir des premiers blocs de l'historique des transactions.